ランサムウェア感染時の初動対応マニュアル

ランサムウェア感染時の初動対応マニュアル

「開いてしまった…」その瞬間、あなたの会社は攻撃者の標的になる

「取引先からの請求書だと思って添付ファイルを開いてしまった」

「宅配業者を装った不在通知メールのリンクをクリックしてしまった」

「社内の上司を騙ったメールで、指示通りにファイルをダウンロードしてしまった」

こうした**「うっかり開いてしまった」という瞬間**は、誰にでも起こり得ます。そして、その一瞬が会社全体を巻き込む大きなインシデントに発展する可能性があるのです。

IPA(独立行政法人 情報処理推進機構)の「情報セキュリティ10大脅威 2025(組織編)」では、ランサムウェアによる被害が10年連続で1位にランクインしています。警察庁の調査では、令和6年のランサムウェア被害件数は222件にのぼり、そのうち約52%が中小企業です。

しかも、ランサムウェアに感染してしまった場合、被害額は甚大です。データ復旧費用、業務停止による損失、顧客対応コスト、そして信用失墜——平均被害額は数千万円規模に達するケースも珍しくありません。

さらに深刻なのが法的リスクです。2022年4月施行の改正個人情報保護法では、個人データの漏洩が発生した場合に個人情報保護委員会への報告と本人への通知が義務化されました。この報告義務を怠った場合、法人に対して最大1億円の罰金が科される可能性があります。

「怪しいメールを開いてしまったかもしれない」——そう感じた瞬間の対応が、被害を最小限に抑えられるかどうかの分かれ目です。

あなたの会社にも、明日起こるかもしれないこと

「うちは中小企業だし、そんな高度な攻撃は来ないだろう」

そう思っていませんか? 残念ながら、それは大きな間違いです。

攻撃者が中小企業を狙う理由は明確です。セキュリティ対策が手薄で、侵入しやすいからです。しかも、サプライチェーン攻撃の踏み台として利用すれば、その先にある大企業の機密情報にもアクセスできる——中小企業は攻撃者にとって「コスパの良いターゲット」なのです。

実際にあった事例を紹介します。

- 社員が取引先を装ったメールの添付ファイルを開封。わずか数分で社内ネットワーク全体にランサムウェアが拡散し、全業務が3日間停止した

- 「Googleドライブの共有リンク」を装ったフィッシングメールをクリック。認証情報が窃取され、クラウド上の顧客データが外部に流出した

- 経理担当者が上司を名乗るメールの指示に従いファイルを実行。請求書や口座情報を含む機密ファイルが暗号化され、身代金を要求された

これらの企業に共通するのは、「まさか自分の会社が狙われるとは思っていなかった」 という認識と、「感染した後にどう動けばいいか分からなかった」 という準備不足です。

怪しいメールを開いてしまった社員を責めても、被害は止まりません。大切なのは、開いてしまった後にどう対応するかを事前に決めておくことです。

この記事で分かること:感染直後の初動対応から報告義務まで

この記事では、ランサムウェアに感染した(またはその疑いがある)場合に最初の1時間で何をすべきかを、具体的な手順とともに解説します。

具体的には以下の内容をお伝えします。

- 感染が疑われる兆候の見分け方

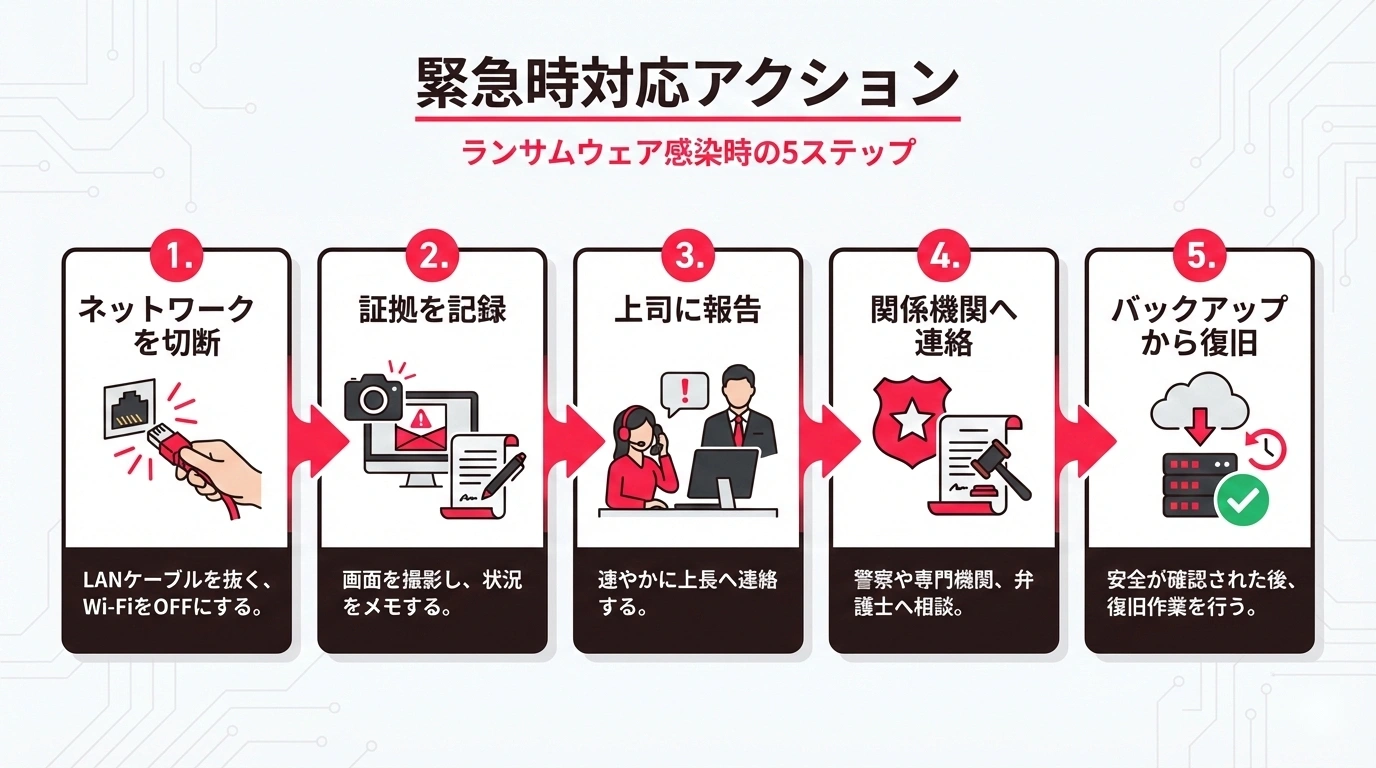

- 最初にやるべき5つの初動対応ステップ

- やってはいけないNG行動

- 改正個人情報保護法に基づく報告義務と対応期限

- 再発防止のために今すぐ準備すべきこと

この記事を印刷して、オフィスに貼っておくだけでも効果があります。いざという時にパニックにならないための**「初動対応マニュアル」** として、ぜひご活用ください。

ランサムウェア感染時の対応フロー

ランサムウェア感染時の対応フロー

ランサムウェア感染時にやるべき初動対応5ステップ

ステップ1:ネットワークから即座に切り離す

感染が疑われたら、最優先でやるべきことはネットワークの遮断です。

- 有線LANの場合:LANケーブルを物理的に抜く

- Wi-Fiの場合:Wi-Fiをオフにする(機内モードにする)

- VPN接続中の場合:VPN接続を切断する

ランサムウェアはネットワークを経由して他のPCやサーバーに次々と感染を広げます。1台の感染を放置すれば、数分で社内全体に拡散するケースもあります。

「まず抜く。考えるのはその後。」 これを社員全員に徹底させてください。

ただし、PCの電源は切らないでください。電源を落とすと、メモリ上に残っている攻撃の痕跡(フォレンジック証拠)が消えてしまいます。

ステップ2:感染状況を記録・保全する

ネットワークを切断したら、次に被害状況を記録します。後の調査や報告に必要な情報になるためです。

記録すべき項目は以下の通りです。

- いつ:怪しいメールを開いた(またはリンクをクリックした)日時

- 誰が:操作した社員の名前・部署

- 何を:開いたファイル名、クリックしたURL、表示されたメッセージ

- どの端末で:PC名、IPアドレス、OS情報

- どうなったか:画面に表示された内容(身代金要求画面、エラーメッセージなど)

可能であれば、画面のスクリーンショットをスマートフォンで撮影しておきましょう。身代金要求画面(ランサムノート)には、攻撃者の情報や使用されたランサムウェアの種類を特定する手がかりが含まれていることがあります。

ステップ3:社内のインシデント対応責任者に報告する

状況を記録したら、直ちに社内の責任者に報告します。

報告先の優先順位は以下の通りです。

- 情報システム部門・IT担当者(いる場合)

- 経営者・管理職

- 外部のセキュリティベンダー・保守業者(契約がある場合)

報告の際に伝えるべき内容は以下です。

- ステップ2で記録した情報

- 影響を受けている可能性のある範囲(同じネットワーク上の他の端末、共有フォルダなど)

- 現在の端末の状態(ネットワーク遮断済みかどうか)

ここで重要なのは、「自分で何とかしよう」としないことです。感染した端末を自己判断で操作すると、証拠の破壊や感染範囲の拡大につながる恐れがあります。

ステップ4:外部機関への報告・届出を行う

ランサムウェア感染により個人情報の漏洩が発生した(またはその恐れがある)場合、以下の報告が法律で義務付けられています。

改正個人情報保護法に基づく報告義務:

| 報告先 | 期限 | 内容 |

|---|---|---|

| 個人情報保護委員会(速報) | 事態を知った時から3〜5日以内 | 発生日時、概要、漏洩した情報の種類 |

| 個人情報保護委員会(確報) | 事態を知った時から30日以内(不正目的の恐れがある場合は60日以内) | 原因、二次被害の有無、再発防止策 |

| 本人への通知 | 事態の状況に応じて速やかに | 漏洩した個人データの内容、対応状況 |

← 横にスクロールできます →

この報告義務を怠った場合、最大1億円の罰金(法人)が科される可能性があります。「ランサムウェアに感染しただけで、データは漏洩していないはず」と自己判断するのは危険です。ランサムウェア攻撃では、暗号化の前にデータを外部に持ち出す「二重脅迫型」が主流になっており、データ漏洩が発生している前提で対応すべきです。

また、以下の機関への届出も検討してください。

- 警察(サイバー犯罪相談窓口):被害届の提出

- IPA(独立行政法人 情報処理推進機構):ウイルス届出・相談

- JPCERT/CC:インシデント報告

ステップ5:復旧に向けた対応を開始する

報告と並行して、業務復旧に向けた対応を進めます。

- バックアップからの復元:オフラインバックアップがある場合、そこからデータを復元できる可能性があります。ただし、バックアップ自体が感染していないか確認してから復元してください

- 感染端末の初期化:感染が確認された端末は、OSの再インストール(クリーンインストール) を行うのが最も安全です

- パスワードの変更:感染端末で使用していたすべてのアカウント(メール、クラウドサービス、社内システムなど)のパスワードを変更してください

- 身代金の支払いは推奨されません:支払ってもデータが復元される保証はなく、攻撃者の活動資金になるだけです。また、再び狙われるリスクも高まります

初動対応5ステップのまとめ

初動対応5ステップのまとめ

感染時にやってはいけないNG行動

初動対応と同じくらい重要なのが、「やってはいけないこと」を知っておくことです。パニック状態では、以下のようなNG行動を取ってしまいがちです。

NG1:PCの電源を切る

前述の通り、電源を切るとメモリ上のフォレンジック証拠が消失します。ネットワークを切断しても、電源は入れたままにしてください。

NG2:身代金を支払う

身代金を支払っても、データが復元される保証はありません。むしろ「支払う企業」として認識され、再攻撃のターゲットにされるリスクがあります。FBI等の各国捜査機関も、身代金の支払いを推奨していません。

NG3:感染端末でそのまま作業を続ける

「大事なデータがあるから…」と感染端末を操作し続けると、暗号化の範囲が広がったり、攻撃者に追加の情報を送信してしまう可能性があります。

NG4:自己判断で「大丈夫」と判断する

「添付ファイルを開いたけど、何も起きていないから大丈夫」——この判断は非常に危険です。ランサムウェアは感染から発症(暗号化の開始)まで数日〜数週間の潜伏期間を設けることがあります。異常がないように見えても、すでにバックドアが仕掛けられている可能性があります。

NG5:報告を先延ばしにする

「まだ確定していないから報告はもう少し調べてから…」と先延ばしにすると、個人情報保護委員会への速報期限(3〜5日以内)を過ぎてしまう恐れがあります。不確定な情報でも速報として報告し、確報で詳細を補足するのが正しい対応です。

こんな企業は今すぐ対策の見直しが必要です

以下に当てはまる企業は、ランサムウェア感染時の初動対応手順の整備が急務です。

- インシデント対応マニュアルが存在しない、または数年前に作ったまま更新していない

- 社員に不審メールの対処法を教育・訓練していない

- バックアップを取っていない、またはオンラインバックアップのみで運用している

- セキュリティ担当者がいない、または兼任で手が回っていない

- 個人情報保護法の報告義務について、具体的な対応フローを把握していない

- 取引先からセキュリティ体制の証明を求められたことがある

改正個人情報保護法の報告義務違反には罰則があり、「知らなかった」「準備していなかった」では済まされません。さらに、2025年以降は取引先や元請企業からサプライチェーン全体のセキュリティ対策が求められるケースが急増しており、対策の不備が取引停止や契約解除につながるリスクも現実的になっています。

「インシデントが起きてから考えればいい」では、手遅れです。

まとめ

ランサムウェア対策まとめ

ランサムウェア対策まとめ

本記事のポイントを整理します。

- 怪しいメールを開いてしまったら、まずネットワークを切断する(PCの電源は切らない)

- 感染状況を記録し、スクリーンショットで証拠を保全する

- 自己判断で「大丈夫」と決めつけず、直ちに社内責任者に報告する

- 個人情報の漏洩が疑われる場合、3〜5日以内に個人情報保護委員会へ速報が義務

- 報告義務を怠ると最大1億円の罰金リスクがある

- 身代金は支払わない。バックアップからの復元を最優先に検討する

- 事前のインシデント対応マニュアル整備と社員教育が被害を最小化する鍵

ランサムウェア攻撃は、「いつ来るか」ではなく「いつ来てもおかしくない」脅威です。この記事を読んだ今日が、対策を始める最適なタイミングです。

しかし、インシデント対応マニュアルの整備、社員教育の実施、バックアップ体制の構築、セキュリティツールの選定——これらを社内のリソースだけで進めるのは容易ではありません。特にIT専任者がいない企業では、何から手をつけるべきか判断すること自体が難しいのが現実です。そうした場合、月額制の自社DX推進部のような外部パートナーを活用し、セキュリティ体制の構築から運用までを伴走してもらうのも有効な選択肢です。

当社では、中小企業のIT環境・セキュリティ体制を無料で診断する「IT環境無料診断」を実施しています。 「自社のセキュリティ対策は十分なのか」「インシデント発生時にきちんと対応できる体制があるか」——こうした不安をお持ちの方は、ぜひお気軽にお問い合わせページからご相談ください。