退職時のID削除忘れによる情報持ち出しリスクを防ぐ

退職時のID削除忘れによる情報持ち出しリスクを防ぐ

「退職した社員のアカウント、まだ生きていませんか?」

「先月辞めた社員が、退職後もクラウドストレージにアクセスしていたらしい」

「元従業員のメールアカウントが半年間そのままだった」

「退職者のIDで社内システムにログインされ、顧客リストが外部に持ち出された」

こうした事例は、決して他人事ではありません。

IPA(独立行政法人 情報処理推進機構)が公表する「情報セキュリティ10大脅威 2025(組織編)」では、「内部不正による情報漏えい等の被害」が第4位にランクインしています。そして内部不正の中でも、退職者による情報持ち出しは最も多い類型の一つです。

実際、退職者が在職中のID・パスワードを使って社内システムに不正アクセスし、営業秘密を持ち出した事件は毎年のように報道されています。2024年には大手通信会社の元派遣社員が約900万件の個人情報を不正に持ち出した事件が社会問題となりました。

さらに、2022年4月に改正された個人情報保護法では、情報漏洩が発生した場合の報告義務が厳格化されています。漏洩件数が1,000件を超える場合や、不正アクセスによる漏洩の場合には、個人情報保護委員会への報告と本人への通知が義務化されました。違反した場合の罰則は、法人に対して最大1億円の罰金が科される可能性があります。

「退職手続きでIDを消す」。たったそれだけのことを怠るだけで、企業の存続を脅かすリスクが生まれるのです。

その退職手続き、「書類の回収」だけで終わっていませんか?

多くの中小企業では、退職手続きといえば以下のようなものが中心です。

- 健康保険証の返却

- 社員証・入館カードの回収

- 離職票の発行

- 最終給与・退職金の精算

もちろん、これらは必要な手続きです。しかし、IT・デジタル面でのアカウント管理が抜け落ちているケースが非常に多いのが実情です。

「うちは小さい会社だから大丈夫」と思われるかもしれません。しかし、実態はむしろ逆です。中小企業ほどIT管理の専任担当がおらず、退職時のアカウント削除が属人的な対応になりやすいのです。

総務担当者が「多分、消したと思う」という曖昧な記憶に頼っている。情シス担当がいないため、誰がどのクラウドサービスの管理者かすら分からない。こうした状況に心当たりがある方は多いのではないでしょうか。

問題は「悪意のある退職者」だけではありません。悪意がなくても、退職後に個人端末に残っていた業務データを誤って流出させてしまうケースもあります。アカウントが生きている限り、データへのアクセス経路は開いたままです。

この問題に共感される経営者・管理者の方は、決して管理能力が低いわけではありません。これまで日本の中小企業では、退職時のIT資産管理が体系化されてこなかったという構造的な問題があるのです。

この記事で分かること:退職時の「情報持ち出し」を確実に防ぐ方法

この記事では、退職時に漏れなくID・アカウントを管理し、情報持ち出しリスクをゼロに近づけるための具体的な手順とチェックリストを解説します。

読み終わる頃には、以下のことが明確になっているはずです。

- 退職時に削除すべきID・アカウントの全体像

- 退職日までに実行すべき手順とタイムライン

- 再発を防ぐための仕組みづくり

- 法的リスクを回避するために押さえるべきポイント

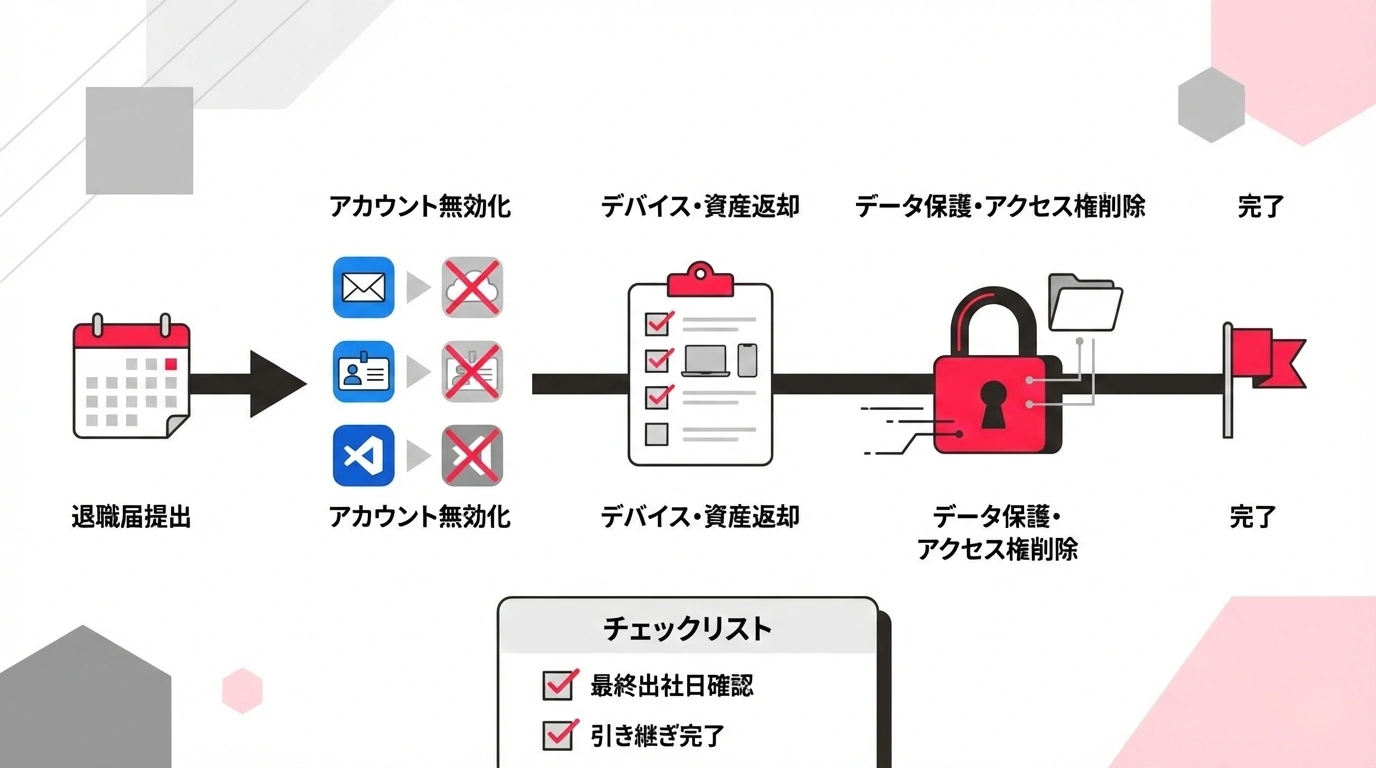

退職時のID管理フローと削除手順の全体像

退職時のID管理フローと削除手順の全体像

退職時に実行すべきID・アカウント管理の全手順

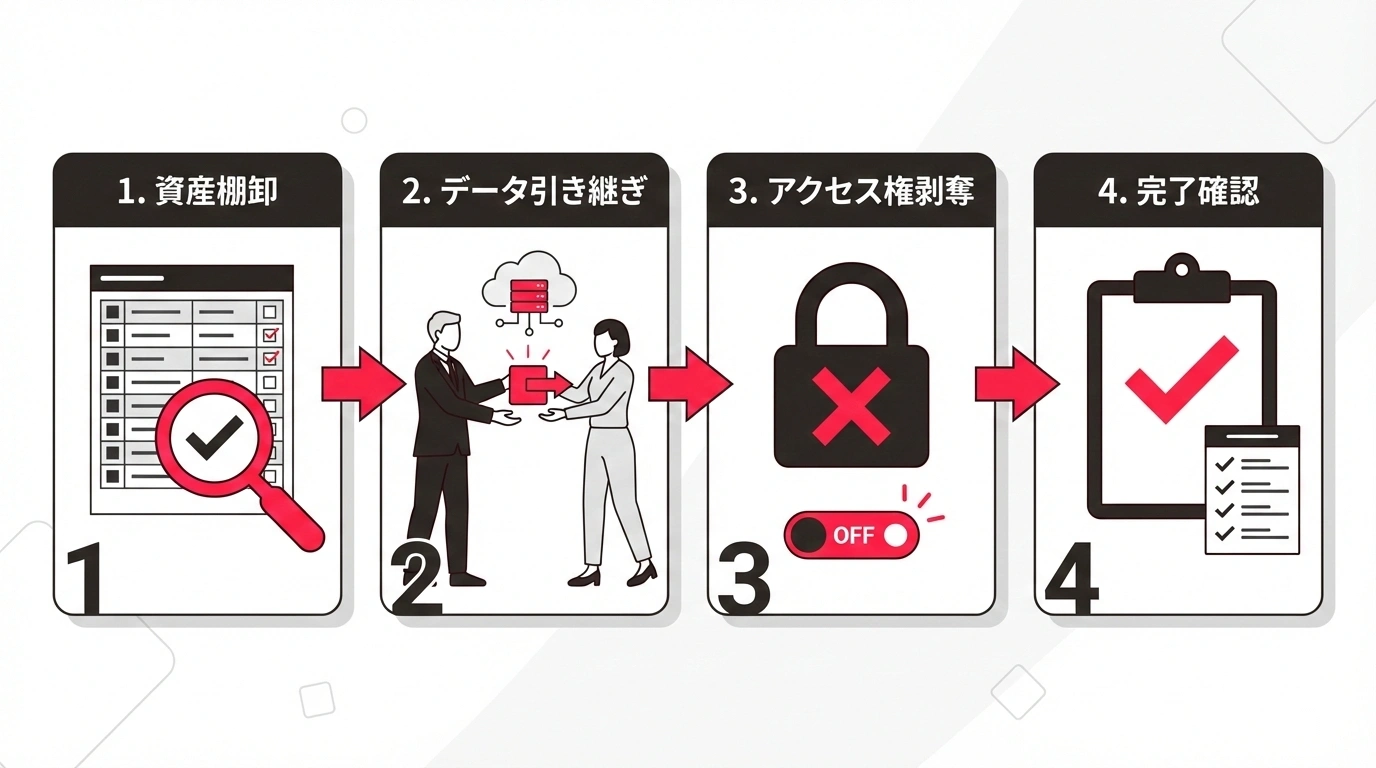

1. 退職決定直後:アカウント棚卸しを行う

退職が決まったら、最初にやるべきことはその社員が利用しているすべてのアカウント・IDの洗い出しです。

退職日に慌ててアカウントを探すのでは遅すぎます。退職の申し出があった時点で、以下のリストを作成しましょう。

洗い出すべきアカウントの分類

| カテゴリ | 具体例 |

|---|---|

| 社内システム | Active Directory、社内ポータル、勤怠システム、経費精算 |

| メール・コミュニケーション | Microsoft 365、Google Workspace、Slack、Teams、Chatwork |

| クラウドストレージ | Google Drive、OneDrive、Dropbox、Box |

| 業務アプリケーション | Salesforce、kintone、freee、マネーフォワード |

| 開発・技術系 | GitHub、AWS、Azure、GCP、各種管理画面 |

| 外部サービス | SNSの企業アカウント、広告管理画面、ドメイン管理 |

| 物理アクセス | 入退室カード、VPN接続、Wi-Fiアクセス |

← 横にスクロールできます →

特に注意すべきは、部署やプロジェクト単位で個別に契約しているSaaSツールです。会社全体で把握していないシャドーITが存在するケースも少なくありません。

退職する社員本人にも「利用しているツール・サービスの一覧」を自己申告してもらうことを退職手続きの一環として組み込むことをお勧めします。

2. 退職日前日まで:データの引き継ぎと権限移行

アカウントの棚卸しが完了したら、次はデータの引き継ぎです。

アカウントを削除すると、そのアカウントに紐づくデータも消える可能性があります。必要なデータは退職前に引き継ぎましょう。

引き継ぎで確認すべき項目

- 個人フォルダ内の業務データ: クラウドストレージの個人領域に保存されたファイルを共有フォルダへ移行

- メールの転送設定: 退職後に届くメールの対応者を設定(一定期間の自動転送)

- 管理者権限の移譲: 各種ツールの管理者・オーナー権限を後任者に移行

- パスワード情報: 共有アカウント(部署共通のSNSアカウントなど)のパスワード変更

- 二要素認証の解除: 退職者の端末に紐づいた二要素認証の解除・再設定

特に管理者権限の移譲漏れは致命的です。退職者が唯一の管理者だったツールにログインできなくなり、業務が停止するケースは珍しくありません。

3. 退職日当日:アカウントの無効化・削除を実行

退職日の最終出勤時刻を過ぎたら、速やかにアカウントの無効化を実行します。

実行の優先順位

最優先(退職日当日中に必ず実行)

- メールアカウントの無効化

- Active Directory / IDプロバイダーのアカウント無効化

- VPN・リモートアクセスの遮断

- クラウドストレージのアクセス権剥奪

- Slack / Teams等のコミュニケーションツールのアカウント無効化

翌営業日までに実行

- 各種SaaSアプリケーションのアカウント削除

- 外部サービスのアクセス権削除

- 共有アカウントのパスワード変更

1週間以内に実行

- メール転送設定の確認

- 物理カード・鍵の無効化確認

- 削除完了の監査ログ記録

ここで重要なのは、**「削除」ではなくまず「無効化」**から始めることです。いきなり削除すると、必要だったデータまで消えてしまうリスクがあります。まず無効化(ログイン不可の状態)にし、一定期間経過後にデータのバックアップを確認してから完全削除するのが安全です。

4. 退職後:監査と確認のフォローアップ

アカウントを無効化・削除したら終わりではありません。本当に削除できているかの確認が必要です。

フォローアップチェックリスト

- 全アカウントの無効化・削除が完了しているか再確認

- 退職者のIDで不正なログイン試行がないか監査ログを確認

- 共有アカウントのパスワード変更が漏れていないか確認

- 退職者の端末にリモートワイプが必要か判断

- 退職者への秘密保持契約書の締結状況を確認

退職手続きの4ステップ:棚卸し・引き継ぎ・無効化・フォローアップ

退職手続きの4ステップ:棚卸し・引き継ぎ・無効化・フォローアップ

「仕組み」がなければ、何度でも同じミスが起きる

ここまで読んで、「やることが多すぎて、退職のたびにこれを全部やるのは現実的ではない」と感じた方もいるかもしれません。

その感覚は正しいです。人の記憶や注意力に頼った運用では、必ず漏れが生じます。

だからこそ、退職時のID管理を「仕組み化」することが重要です。

仕組み化のための3つの施策

1. アカウント台帳の整備

社員ごとに「どのサービスのアカウントを持っているか」を一覧化した台帳を作成・維持します。入社時にアカウントを発行したら台帳に記録し、退職時に台帳を元にすべて削除する。これだけでも漏れは大幅に減ります。

2. IDプロバイダー(IdP)の導入

Microsoft Entra ID(旧Azure AD)やGoogle Workspaceの組織管理、Okta、OneLoginなどのIDプロバイダーを導入すれば、1つのアカウントを無効化するだけで、連携しているすべてのサービスへのアクセスを一括遮断できます。

中小企業でも、Microsoft 365やGoogle Workspaceを利用しているなら、すでにIdPの基盤は整っています。それを活用するだけでも効果は絶大です。

3. 退職手続きチェックリストのテンプレート化

退職が発生するたびにゼロから手順を考えるのではなく、標準化されたチェックリストを用意しておきます。総務・人事・IT担当がそれぞれ何をすべきかを明確にし、確認印をつけながら進める運用にすれば、属人化を防げます。

こうしたIT資産の棚卸しやセキュリティ体制の見直しは、本来であれば情報システム部門が主導すべき業務です。しかし、専任の情シス担当を置く余裕がない中小企業も多いのが現実です。そうした企業では、月額制の自社DX推進部のような外部リソースを活用し、IT管理体制の構築を専門家に任せるという選択肢もあります。

こんな企業は今すぐ対策が必要です

以下に一つでも当てはまる場合、退職時のID管理に重大なリスクを抱えている可能性があります。

- 退職者のアカウント削除を誰が担当するか明確に決まっていない

- 社員がどのクラウドサービスを利用しているか一覧化できていない

- 退職手続きのチェックリストが存在しない

- 過去に退職者のアカウントが残っていたことがある

- 情報システム部門がない、または兼任の担当者が1人しかいない

- 共有アカウントのパスワードを退職者が知ったままになっている

2022年の個人情報保護法改正により、情報漏洩時の報告義務違反には罰則が適用されるようになっています。「知らなかった」「対応できなかった」は通用しません。

また、2024年4月には不正競争防止法も改正され、営業秘密の保護に関する規制がさらに強化されました。退職者による営業秘密の持ち出しは刑事罰の対象であり、企業側が適切な管理措置を講じていなかった場合は、法的保護を受けられない可能性もあります。

情報漏洩が発覚してからでは手遅れです。退職者が出る前に、今すぐ対策を始めることが最も効果的なリスク管理です。

まとめ

退職時のID管理を仕組み化して情報持ち出しを防ぐ

退職時のID管理を仕組み化して情報持ち出しを防ぐ

退職時のID・アカウント管理は、企業のセキュリティ対策において最も見落とされやすく、最もリスクの高い領域の一つです。

本記事のポイントを振り返ります。

- 退職者のアカウント放置は、情報漏洩・不正アクセスの直接的な原因になる

- 個人情報保護法の改正により、漏洩時の報告義務と罰則が厳格化されている

- 退職時のID管理は、「棚卸し → 引き継ぎ → 無効化 → フォローアップ」の4ステップで進める

- 人の記憶に頼らず、台帳・IdP・チェックリストで仕組み化することが再発防止の鍵

- 中小企業でも、既存のMicrosoft 365やGoogle Workspaceを活用すれば対策は可能

「うちの会社は大丈夫だろうか?」と少しでも不安を感じた方は、まず現状のアカウント管理状況を棚卸しするところから始めてみてください。

自社だけで対応が難しい場合は、ITセキュリティの専門家に相談することをお勧めします。無料のIT環境診断を活用して、退職手続きを含めたセキュリティ体制の現状を把握することが、最初の一歩です。