EDRと従来型アンチウイルスの違い

EDRと従来型アンチウイルスの違い

「ウイルスバスターを入れているから安心」——その認識、もう古いかもしれません

「うちはウイルスバスターを全台に入れているから、セキュリティ対策はできている」

「セキュリティソフトが入っていれば、ランサムウェアもブロックしてくれるだろう」

「毎年ライセンスを更新しているし、定義ファイルも自動で更新されている」

こうした認識を持つ経営者やIT担当者の方は、非常に多いのではないでしょうか。

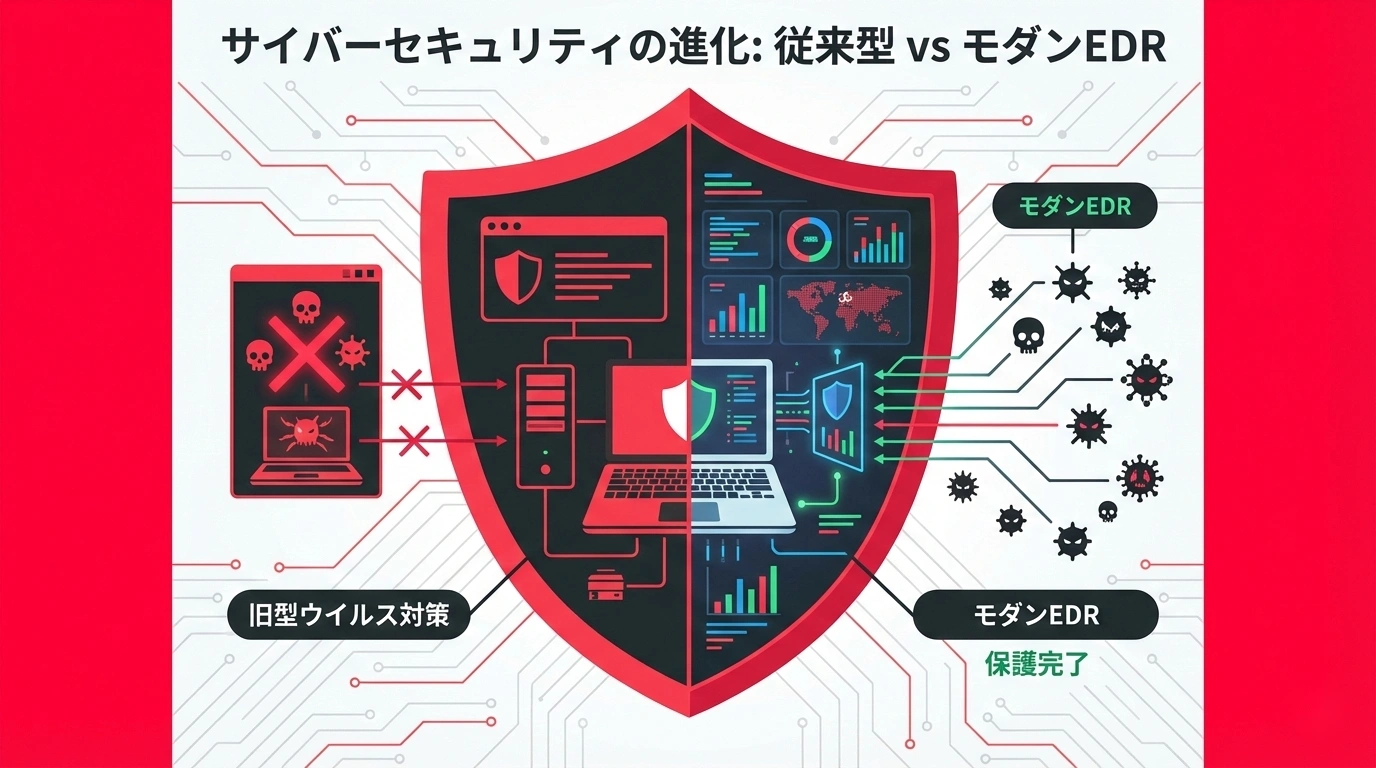

確かに、ウイルスバスターやノートンといった従来型アンチウイルスソフト(EPP) は、既知のマルウェアを検出・駆除するために長年活躍してきました。しかし、サイバー攻撃の手口は年々巧妙化しており、従来型アンチウイルスだけでは防ぎきれない攻撃が急増しているのが現実です。

警察庁の「令和6年におけるサイバー空間をめぐる脅威の情勢等について」によると、ランサムウェアの被害件数は222件にのぼり、そのうち約52%が中小企業の被害でした。さらに、被害企業の多くは「アンチウイルスソフトを導入していた」にもかかわらず、攻撃を防げなかったと報告しています。

そして見逃せないのが法的リスクです。2022年4月施行の改正個人情報保護法では、個人データの漏洩等が発生した場合に個人情報保護委員会への報告と本人への通知が義務化されました。これを怠れば、法人に対して最大1億円の罰金が科される可能性があります。

「セキュリティソフトを入れていたのに漏洩した」という事実は、法的責任を免除する理由にはなりません。適切な対策を講じていたかどうかが問われるのです。

「対策しているつもり」が最も危険——中小企業に忍び寄るサイバー攻撃の現実

「大企業が狙われるのは分かるけど、うちのような中小企業は関係ないだろう」

残念ながら、この認識は完全に間違っています。

IPA(独立行政法人 情報処理推進機構)が公表した**「情報セキュリティ10大脅威 2025(組織編)」では、ランサムウェアによる被害が10年連続で1位にランクインしています。そして攻撃者は、セキュリティ対策が手薄な中小企業をサプライチェーンの踏み台**として狙う手口を多用しています。

実際にこんなケースがあります。

- 従来型アンチウイルスをすり抜けるファイルレス攻撃により社内システムが暗号化され、3日間業務停止

- 取引先を装ったメールの添付ファイルを開き、アンチウイルスが検知しないまま情報が外部送信されていた

- VPN装置の脆弱性を突かれ、正規の通信に見せかけた不正アクセスが数か月間検知されなかった

- 被害発覚後に個人情報保護委員会へ報告したが、対策の不備を指摘され行政指導を受けた

これらのケースに共通するのは、**「アンチウイルスソフトは入れていた」**という点です。つまり、従来型の対策だけでは、現代のサイバー攻撃には太刀打ちできないのです。

「うちもウイルスバスターしか入れていない」と感じた方——それは決して珍しいことではありません。多くの中小企業が同じ状況にあります。しかし、「対策しているつもり」が最も危険な状態であることを知っておく必要があります。

この記事で分かること:EDRで実現する「侵入前提」の次世代セキュリティ

この記事では、従来型アンチウイルス(EPP)とEDR(Endpoint Detection and Response)の違いを分かりやすく解説し、なぜ今EDRが必要なのか、中小企業でも導入できるのかという疑問にお答えします。

具体的には以下の内容をお伝えします。

- 従来型アンチウイルス(EPP)の仕組みと限界

- EDRとは何か——「侵入前提」の考え方

- EPPとEDRの具体的な違い(比較表つき)

- 中小企業がEDRを導入するための現実的な方法

EDRとEPPの違いを解説

EDRとEPPの違いを解説

従来型アンチウイルス(EPP)とEDRの違いを徹底解説

そもそも従来型アンチウイルス(EPP)とは?

EPP(Endpoint Protection Platform)とは、ウイルスバスターやノートン、ESET、マカフィーなどに代表される従来型のセキュリティソフトです。

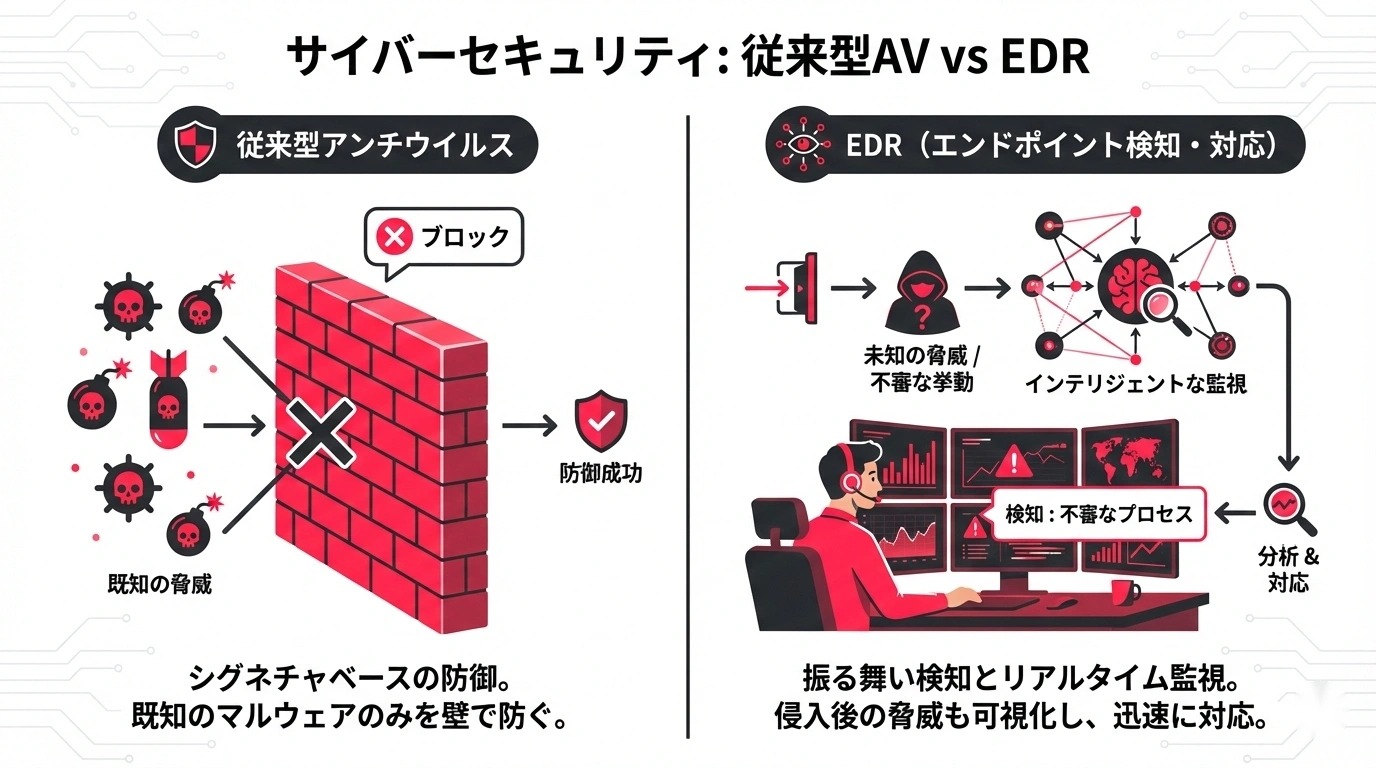

EPPの基本的な仕組みは、「既知の脅威をブロックする」 というものです。

- シグネチャ(定義ファイル)マッチング:既知のマルウェアのパターンをデータベースと照合し、一致したものをブロック

- ヒューリスティック検知:既知のマルウェアに似た挙動をするプログラムを推定で検出

- リアルタイムスキャン:ファイルのダウンロードや実行時に自動的にチェック

つまりEPPは、「玄関に鍵をかけて、知っている泥棒の顔写真と照合する」イメージです。顔写真にない泥棒(未知の脅威)や、正規の訪問者に偽装した侵入者は、すり抜けてしまいます。

EDR(Endpoint Detection and Response)とは?

EDRは、「侵入されることを前提に、素早く検知して対処する」 という考え方のセキュリティ製品です。

EPPが「侵入を防ぐ門番」だとすれば、EDRは「建物内を常時巡回する監視カメラ+警備員」です。

EDRの主な機能は以下の通りです。

- リアルタイム監視:エンドポイント(PC・サーバー)上のすべてのプロセス、通信、ファイル操作を常時記録

- 振る舞い検知:シグネチャに頼らず、「普段と異なる不審な動き」 を検出(例:深夜に大量のファイルコピーが発生、通常使わないツールが起動)

- 自動隔離:不審な端末を自動的にネットワークから隔離し、被害の拡大を防止

- フォレンジック(原因調査):いつ・どこから・どのように侵入されたかを時系列で追跡可能

- リモート対応:管理コンソールから遠隔で端末の調査・復旧を実行

EPPとEDRの比較表

| 比較項目 | EPP(従来型アンチウイルス) | EDR |

|---|---|---|

| 基本思想 | 侵入を防ぐ(予防型) | 侵入前提で検知・対処(検知対応型) |

| 検知方法 | シグネチャ(定義ファイル)照合 | 振る舞い分析・AI解析 |

| 未知の脅威 | 対応が難しい | 不審な挙動として検知可能 |

| ファイルレス攻撃 | 検知困難 | プロセスの振る舞いで検知 |

| 侵入後の対応 | なし(検知できなければ素通り) | 自動隔離・原因調査・復旧 |

| 可視性 | スキャン結果のみ | 全プロセス・通信をリアルタイム記録 |

| 運用負荷 | 低い(ほぼ自動) | 高い(アラート対応・分析が必要) |

| コスト | 比較的安価 | EPPより高め |

← 横にスクロールできます →

重要なのは「EPPかEDRか」ではなく「EPP+EDR」

ここで強調したいのは、EDRはEPPの代替ではなく、補完するものだということです。

EPPで防げる既知の脅威はEPPでブロックし、EPPをすり抜けた未知の脅威をEDRで検知・対処する——この二重防御が現代のエンドポイントセキュリティの基本形です。

「ウイルスバスターを捨ててEDRに乗り換える」のではなく、「ウイルスバスター+EDRで守りを強化する」という考え方が正解です。

「EDRは大企業向けで高い」は過去の話

「EDRが必要なのは分かったけど、うちのような中小企業には予算的に無理だ」

そう思われるかもしれません。確かに数年前までは、EDRは大企業向けの高価なソリューションでした。しかし現在は、中小企業向けのクラウド型EDRが多数登場しています。

- Microsoft Defender for Business:Microsoft 365 Business Premiumに含まれるEDR機能(1ユーザーあたり月額約3,000円前後)

- CrowdStrike Falcon Go:中小企業向けの軽量EDRプラン

- SentinelOne Singularity:AI主導で運用負荷を軽減したEDR

さらに、EDRの運用を外部に委託するMDR(Managed Detection and Response) サービスを利用すれば、専任のセキュリティ担当者がいなくても24時間365日の監視体制を構築できます。

EDR導入のステップ

EDR導入のステップ

中小企業がEDR導入を進めるための3ステップ

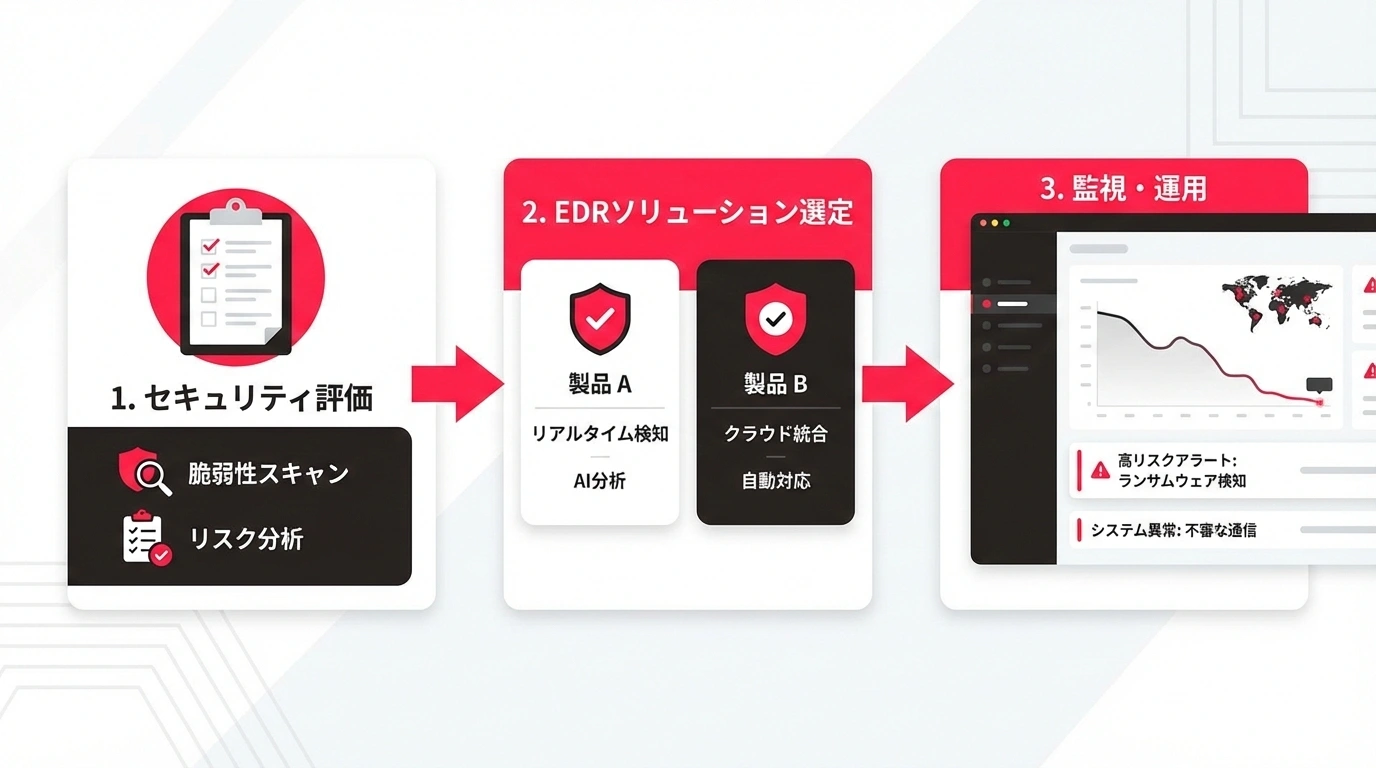

ステップ1:現状のセキュリティ体制を棚卸しする

まず、自社の現状を正確に把握することが重要です。

- 現在使用しているセキュリティソフトの種類とバージョン

- 各端末のOS・ソフトウェアの更新状況

- VPN装置やルーターのファームウェアバージョン

- 社員のセキュリティ教育の実施状況

- インシデント発生時の対応手順の有無

「何が足りないのか分からない」という方は、外部のセキュリティ診断サービスを活用するのが最も効率的です。

ステップ2:自社に合ったEDRソリューションを選定する

EDR製品を選ぶ際のポイントは以下の通りです。

- 管理端末数:自社のPC・サーバーの台数に適したプランがあるか

- 運用体制:自社で運用するか、MDRサービスを利用するか

- 既存環境との互換性:現在のEPPと共存可能か

- コスト:初期費用と月額費用のバランス

- サポート体制:日本語でのサポートが受けられるか

ステップ3:段階的に導入・運用を開始する

いきなり全社展開するのではなく、まず重要度の高い端末(経営層・経理・人事のPC、ファイルサーバーなど) から導入し、運用に慣れてから段階的に展開するのが現実的です。

こうしたセキュリティ対策の見直しや新規ツールの選定・導入は、日々の業務と並行して進めるのが難しいのが実情です。社内にIT専任者がいない場合はなおさらでしょう。そのような場合、月額制の自社DX推進部のようなサービスを活用し、セキュリティ体制の構築をプロに伴走してもらうのも一つの選択肢です。

こんな企業は今すぐEDR導入を検討すべき

以下に当てはまる企業は、早急にエンドポイントセキュリティの見直しが必要です。

- ウイルスバスターやノートンなど従来型アンチウイルスしか導入していない

- ランサムウェア対策として十分な備えがあるか不安がある

- 社員がテレワークで社外から業務システムにアクセスしている

- 取引先から「セキュリティ対策は万全か」と聞かれたことがある

- 個人情報や機密情報を日常的に扱っている

- インシデント発生時の対応手順が整備されていない

特に、2022年の改正個人情報保護法により、情報漏洩時の報告義務違反には罰則が設けられています。「知らなかった」では済まされません。

また、2025年以降はサプライチェーン全体でのセキュリティ強化が取引条件に含まれるケースが増えています。セキュリティ対策の不備が原因で取引機会を失うリスクも現実的な問題です。

「うちはまだ大丈夫」と思っている今この瞬間にも、攻撃者はあなたの会社の脆弱性を探しているかもしれません。

まとめ

エンドポイントセキュリティ対策のまとめ

エンドポイントセキュリティ対策のまとめ

本記事のポイントを整理します。

- 従来型アンチウイルス(EPP)だけでは、未知のマルウェアやファイルレス攻撃は防げない

- EDRは「侵入前提」で不審な挙動を検知・対処するセキュリティ製品

- EPPとEDRは代替関係ではなく、組み合わせて使うのが正解

- 中小企業向けのクラウド型EDRやMDRサービスで、コストを抑えた導入が可能

- 改正個人情報保護法により、情報漏洩時の報告義務・罰則が強化されている

- サプライチェーン全体のセキュリティが取引条件になりつつある

「ウイルスバスターを入れているから安心」——その認識を見直す時が来ています。

サイバー攻撃は待ってくれません。そして、攻撃を受けてから対策を考えるのでは遅すぎます。まずは自社のセキュリティ体制の現状を把握するところから始めてみませんか?

当社では、中小企業のIT環境・セキュリティ体制を無料で診断する「IT環境無料診断」を実施しています。 「今の対策で本当に大丈夫なのか」を専門家の目で確認し、優先度の高い改善ポイントを具体的にお伝えします。お気軽にお問い合わせページからご相談ください。