PPAP(パスワード付きzip)はなぜ廃止?リスクと代替案を徹底解説

PPAP(パスワード付きzip)はなぜ廃止?リスクと代替案を徹底解説

「パスワードは別メールで送ります」——そのやり方、もう通用しません

「添付ファイルはパスワード付きzipで送信し、パスワードは別メールでお送りします」

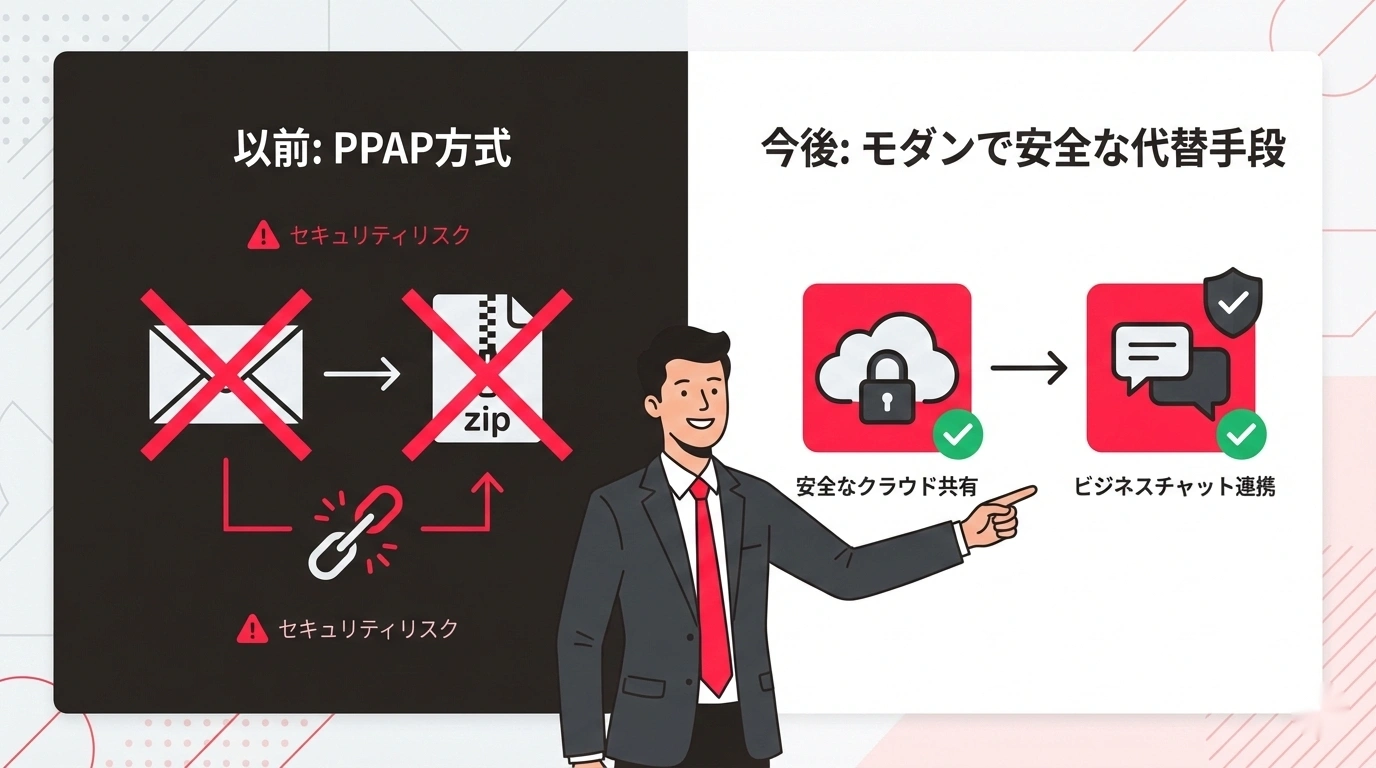

ビジネスメールでおなじみのこの文言。日本のビジネス慣習として長年定着してきたこの方法が、今や**「セキュリティ対策として無意味」どころか、「むしろ危険」**とまで言われているのをご存知でしょうか。

2020年11月、当時のデジタル改革担当大臣が中央省庁でのPPAP廃止を宣言。これを皮切りに、大手企業や官公庁が次々とPPAPを禁止する流れが加速しています。

- 日立製作所:2021年12月、PPAP全面廃止を発表

- NTTデータ:PPAP受信を順次停止

- 伊藤忠テクノソリューションズ:PPAP送受信を禁止

- ソフトバンク:PPAPメールの受信を停止

「うちはまだ大丈夫」と思っていませんか?取引先がPPAPを禁止した瞬間、あなたの会社からのメールは受け取ってもらえなくなります。

その習慣、実は「セキュリティごっこ」だったかもしれません

PPAPが長年続いてきた背景には、「暗号化すれば安全」「パスワードを別送すれば大丈夫」という**"なんとなくの安心感"**がありました。

「セキュリティ対策をしている」という形式を整えることで、万が一の情報漏洩時に「対策はしていました」と言い訳できる——そんな側面もあったかもしれません。

しかし、技術的に見れば、PPAPは**最初から「穴だらけ」**だったのです。

問題なのは、多くの企業がこの事実を知らないまま、**「セキュリティ対策をしているつもり」**になっていること。形だけの対策は、本当の脅威に対して無力であるばかりか、対策しているという錯覚が油断を生み、被害を拡大させる原因にもなります。

PPAPの「本当のリスク」と「今すぐ使える代替手段」を解説します

本記事では、なぜPPAPが危険なのかを技術的な観点からわかりやすく解説し、今日から実践できる具体的な代替手段をご紹介します。

PPAPのセキュリティリスク構造

PPAPのセキュリティリスク構造

PPAPとは?——「Password付きzip、Password別送、Angou化、Protocol」の頭文字

まず、PPAPとは何かを整理しましょう。

PPAPは、Password付きzipファイルを送り、Passwordを別メールで送り、Angou化(暗号化)する、というProtocol(手順)の頭文字を取った造語です。これは日本独自のビジネス慣習で、海外ではほとんど見られません。

PPAPの典型的な流れ

- 機密ファイルをパスワード付きzipに圧縮

- 1通目のメールでzipファイルを送信

- 2通目のメールでパスワードを送信

- 受信者がパスワードを入力して解凍

一見すると「暗号化している」「パスワードは別送」で安全そうに見えます。しかし、この方法には致命的な欠陥が複数存在します。

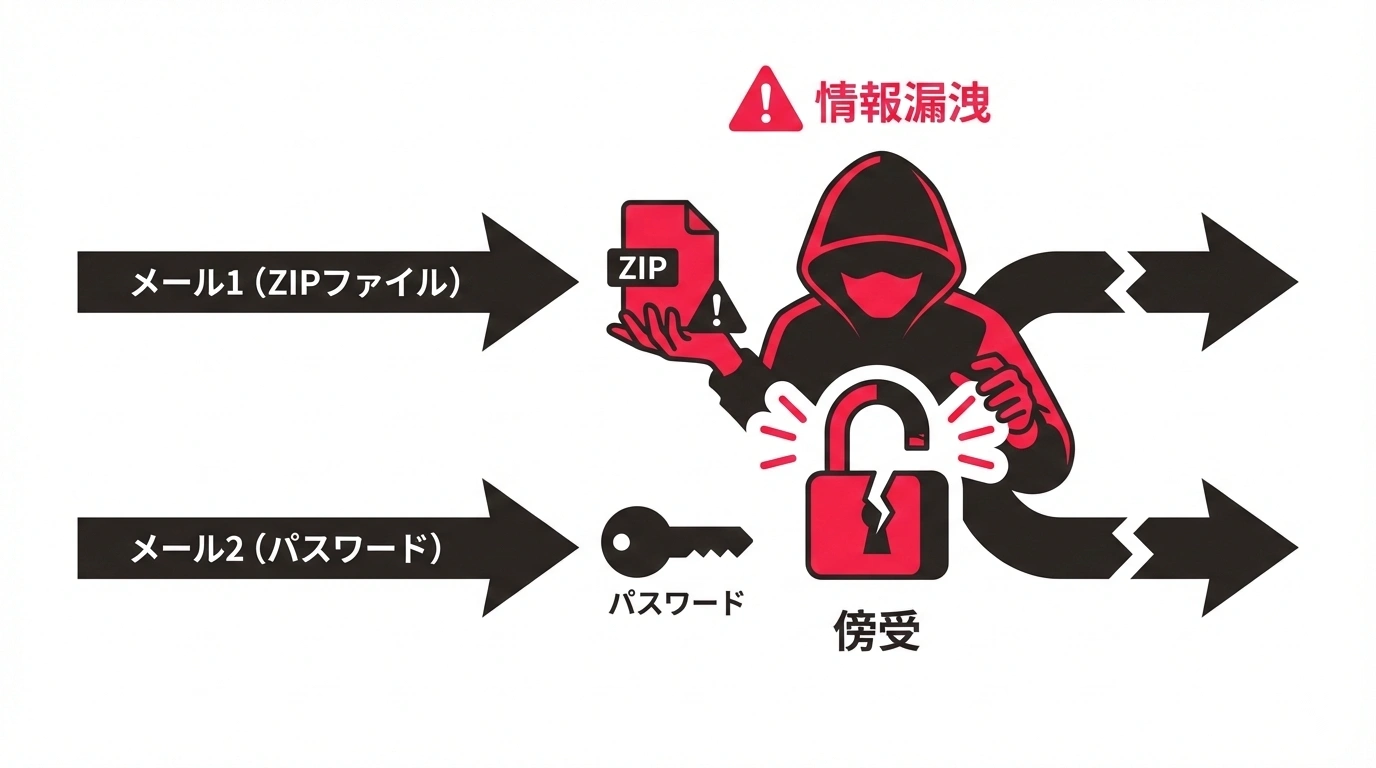

リスク1:パスワードを別送しても意味がない

PPAPの最大の問題は、パスワードを別メールで送っても、セキュリティ上の効果がほぼゼロという点です。

攻撃者はメールを「継続的に」盗聴する

メールを盗み見る攻撃者は、1通だけをピンポイントで傍受しているわけではありません。

多くの場合、攻撃者は:

- メールサーバーに侵入している

- 通信経路上で継続的に盗聴している

- 受信者のPCにマルウェアを仕込んでいる

このような状況では、1通目のzipファイルが見られるなら、2通目のパスワードも当然見られます。

「パスワードを別送することで、1通だけ漏洩しても大丈夫」という想定自体が、現実の攻撃手法とかけ離れているのです。

同じ経路で送る時点でアウト

銀行のキャッシュカードと暗証番号を、同じ郵便受けに別々の封筒で送ることを想像してください。

郵便受けを開けられれば、両方とも盗まれます。これがPPAPの実態です。

リスク2:zipの暗号化は「脆弱」

「でも暗号化しているから、パスワードがなければ開けないのでは?」

残念ながら、一般的なzip暗号化は驚くほど簡単に突破されます。

パスワードクラックツールの存在

インターネット上には、zipファイルのパスワードを解析するツールが無数に存在します。これらは本来、パスワードを忘れたユーザーのための正規ツールですが、攻撃者にも同様に使えます。

- 短いパスワード(8文字以下):数分〜数時間で解読可能

- 単純なパスワード(日付、会社名など):辞書攻撃で即座に解読

- 複雑なパスワード:時間はかかるが、いずれ解読される

特に、多くの企業で使われている**「日付+会社名」型のパスワード**(例:20260203aika)は、パターンが予測しやすく、**攻撃者にとっては"ないも同然"**です。

ZipCryptoの根本的な脆弱性

標準的なzip暗号化(ZipCrypto)は、1990年代に設計された古い暗号方式です。

現代の暗号化基準と比較すると:

- AES-256(現代の標準):突破に数十億年

- ZipCrypto(従来のzip):数時間〜数日で突破の可能性

つまり、「暗号化している」という安心感は、技術的には根拠がないのです。

リスク3:マルウェア検知を「すり抜けてしまう」

PPAPには、セキュリティを下げてしまうという逆効果の問題もあります。

ウイルス対策が機能しなくなる

企業のメールサーバーやセキュリティソフトは、添付ファイルをスキャンしてマルウェアを検知します。しかし、パスワード付きzipファイルの中身は検査できません。

攻撃者はこれを悪用し、マルウェアをパスワード付きzipで送りつける手法を多用しています。

実際、近年流行したマルウェア「Emotet(エモテット)」は、この手法で爆発的に感染を拡大しました。

- 取引先を装ったメール

- 「請求書」「見積書」といったファイル名

- パスワード付きzipで添付

- 「パスワードは1234です」と本文に記載

受信者は「いつものPPAPだ」と思って解凍し、マルウェアに感染。**PPAPが「セキュリティ対策」ではなく「攻撃の隠れ蓑」**になってしまっているのです。

リスク4:誤送信を防げない

PPAPはメールの誤送信対策としても期待されていましたが、これも幻想です。

宛先を間違えれば、パスワードも間違った相手に届く

メールの宛先を間違えて送信した場合、パスワードを別送しても、同じ間違った相手に送ってしまうのが普通です。

「1通目を送った後に宛先ミスに気づき、2通目を送らない」——理論上は可能ですが、実際にそれで防げた事例はほとんどありません。

多くの場合:

- 2通をほぼ同時に送信する

- 誤送信に気づくのは相手から指摘された後

- パスワードだけ止めても、zipファイルは既に届いている

誤送信対策としてのPPAPは、気休めにすらならないのです。

安全なファイル共有の代替手段

安全なファイル共有の代替手段

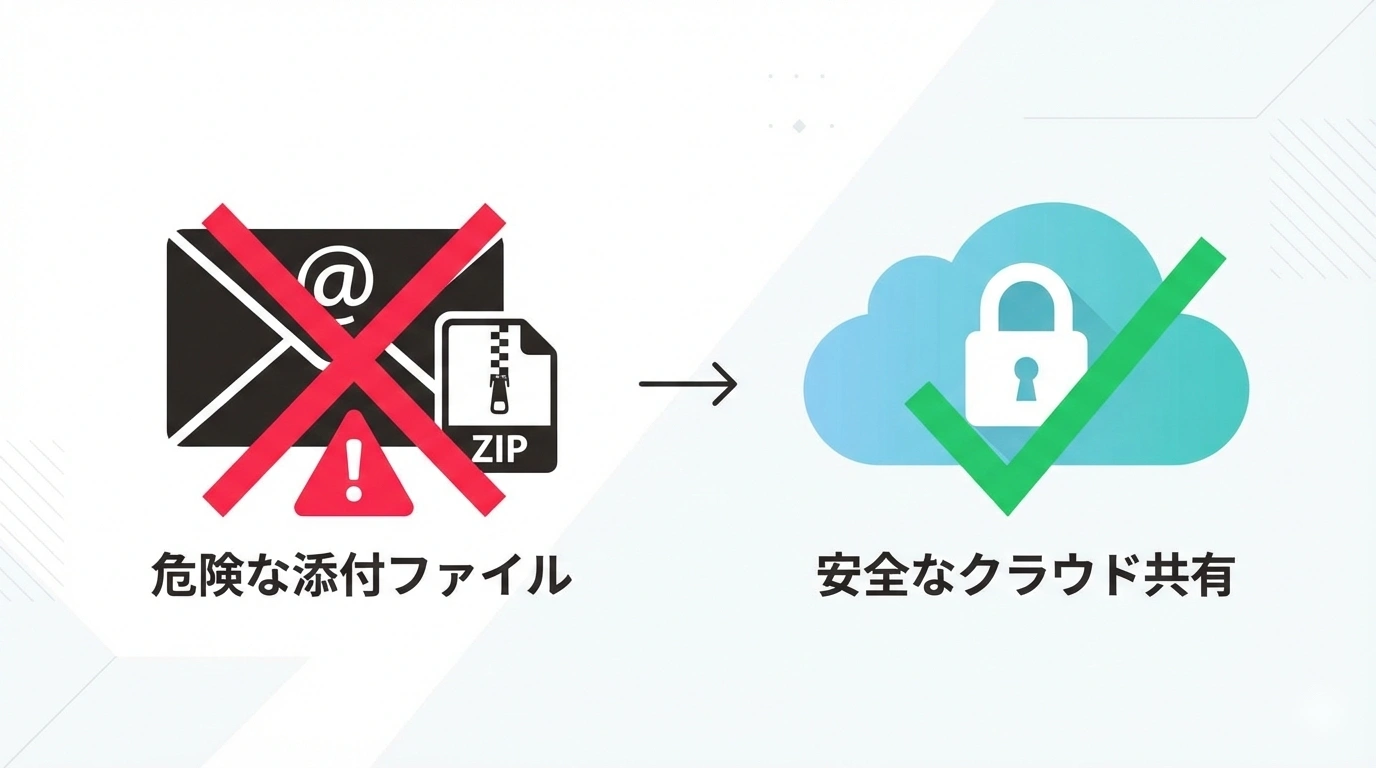

代替案1:クラウドストレージの共有リンクを使う

最も推奨される代替手段が、クラウドストレージの活用です。

主要なクラウドストレージサービス

- Microsoft OneDrive / SharePoint:Microsoft 365利用企業に最適

- Google Drive:Google Workspace利用企業に最適

- Box:企業向けセキュリティ機能が充実

- Dropbox Business:シンプルな操作性が魅力

クラウドストレージのセキュリティメリット

- アクセス権限の詳細設定:閲覧のみ、編集可、ダウンロード禁止など

- リンクの有効期限設定:一定期間で自動的にアクセス不可に

- アクセスログの記録:誰がいつ閲覧したか追跡可能

- 送信後の取り消し:誤送信時に共有を解除できる

- ウイルススキャン:アップロード時に自動でマルウェア検査

運用のポイント

件名:【ファイル共有】○○の件

○○様

お世話になっております。

ご依頼いただいた資料を下記リンクよりご確認ください。

▼ ファイルリンク

https://xxx.sharepoint.com/xxxxx

※リンクの有効期限:2026年2月10日

※ご不明点がございましたらお知らせください。

共有リンクを送る際は、メール本文に有効期限を明記しておくと親切です。

代替案2:ファイル転送サービスを使う

クラウドストレージの導入が難しい場合は、ファイル転送サービスが選択肢になります。

代表的なサービス

- GigaFile便:無料で大容量ファイルを送信可能

- firestorage:法人向けプランでセキュリティ強化

- Smooth File:国産で日本企業向けサポートが充実

- クリプト便:高セキュリティが求められる業界向け

ファイル転送サービスのメリット

- ダウンロード回数の制限:1回ダウンロードで自動削除も可能

- 有効期限の設定:短期間でリンクを無効化

- ダウンロード通知:相手がダウンロードしたら通知

- 大容量対応:メール添付では送れない大きなファイルも送信可能

選定時の注意点

無料サービスは手軽ですが、ビジネスでの利用にはセキュリティポリシーの確認が必須です。

- サーバーの所在地(国内か海外か)

- 暗号化の方式

- データの保持期間

- 第三者認証の有無(ISO27001など)

代替案3:ビジネスチャットを活用する

社内や頻繁に連絡を取る取引先との間では、ビジネスチャットツールが効率的です。

代表的なサービス

- Microsoft Teams:Microsoft 365との連携が強み

- Slack:開発者・IT企業に人気

- Chatwork:国産で中小企業に普及

- LINE WORKS:LINEの使い勝手でビジネス利用

ビジネスチャットのメリット

- メールより気軽に送れる:形式張らずに素早くファイル共有

- 会話の文脈と一緒に管理:どのやり取りで送ったか一目瞭然

- 通知がリアルタイム:メールより確実に届く

- 検索性が高い:過去のファイルも簡単に見つかる

導入のハードル

取引先との間でチャットツールを使うには、相手にもアカウントを作ってもらう必要があります。

まずは社内のファイル共有から始め、関係性の深い取引先から徐々に広げていくのが現実的です。

こんな企業は今すぐPPAP廃止を検討すべきです

- 取引先の大手企業がPPAP禁止を発表している

- 官公庁や自治体との取引がある

- ISO27001やPマークを取得している(または取得を目指している)

- 情報漏洩が起きた場合のダメージが大きい業種(医療、金融、法律など)

- テレワークを推進しており、社外とのファイルやり取りが多い

2025年以降、PPAPを続けていること自体が「セキュリティ意識の低い企業」というレッテルにつながりかねません。取引先からの信頼を失う前に、今すぐ対策を始めましょう。

「どこから手をつければいいかわからない」「社内のITリソースが足りない」という企業には、月額制でDX推進を包括的にサポートするサービスの活用も選択肢の一つです。PPAP廃止を含むセキュリティ対策から業務効率化まで、専門家が伴走しながら支援します。

まとめ

PPAP廃止と代替案のまとめ

PPAP廃止と代替案のまとめ

本記事のポイントを振り返ります。

PPAPが危険な理由:

- パスワード別送は無意味——同じ経路で送れば両方盗まれる

- zip暗号化は脆弱——ツールで簡単に解読される

- マルウェア検知をすり抜ける——攻撃者に悪用されている

- 誤送信対策にならない——パスワードも同じ宛先に送ってしまう

今すぐ使える代替手段:

- クラウドストレージ——アクセス権限・有効期限・ログ管理が可能

- ファイル転送サービス——導入が容易で大容量にも対応

- ビジネスチャット——社内や親しい取引先には最適

「パスワードは別メールで送ります」——この一文を送り続けることは、「うちはセキュリティに疎い会社です」と宣言しているようなものかもしれません。

まずは自社のファイル共有方法を見直すところから始めてみませんか?当社ではITセキュリティの無料診断を実施しています。現状の課題を可視化し、御社に最適な代替手段をご提案します。