標的型攻撃メールの見分け方|実際に届いた事例で訓練しよう

標的型攻撃メールの見分け方|実際に届いた事例で訓練しよう

「うちみたいな中小企業に標的型攻撃なんて来るわけない」は危険な思い込み

「標的型攻撃メール」と聞いて、大企業や官公庁が狙われるイメージをお持ちの方は多いのではないでしょうか。

しかし現実は違います。IPA(情報処理推進機構)が公開する「情報セキュリティ10大脅威 2026」でも、標的型攻撃メールは組織向けの脅威として上位にランクインし続けており、その被害は中小企業にも確実に広がっています。

実際に起きている被害の例を挙げてみましょう。

- 取引先を装ったメールに記載されたリンクをクリックし、ランサムウェアに感染。業務データが暗号化され、3日間業務が完全停止

- 「請求書の件」という件名のメールに添付されたExcelファイルを開き、マルウェアがネットワーク全体に拡散

- 社長名義の「至急送金してほしい」というメールを信じ、数百万円を振り込んでしまった(ビジネスメール詐欺=BEC)

怖いのは、これらのメールが一見すると「本物」と区別がつかないほど巧妙に作られていることです。そしてひとり情シスの現場では、こうしたメールのチェック体制が担当者ひとりに属人化しており、その人が休んだり退職したりした瞬間に防御ラインが崩壊するリスクを抱えています。

セキュリティ担当の属人化と退職リスク、他人事ではありません

「メールの不審な点に気づけるのは、うちではAさんだけ」

こんな状況に心当たりはありませんか?中小企業のセキュリティ対策は、特定の担当者の知識と経験に依存しがちです。

ひとり情シスの現場では、日常のIT運用に加え、セキュリティ監視・社員教育・インシデント対応までを一人でこなしています。その担当者が蓄えてきた「このパターンは怪しい」「この送信元は要注意」という暗黙知は、マニュアルにも残っていないことがほとんどです。

もしその担当者が退職したら、どうなるでしょうか?

- 不審メールの相談先がなくなり、社員が自己判断でリンクをクリック

- メールフィルタリングのルール設定が誰にも引き継がれない

- 過去のインシデント対応の経験値がゼロリセット

属人化されたセキュリティ対策は、退職というたった一つのイベントで無力化するのです。だからこそ、「特定の誰か」ではなく「社員全員」が標的型攻撃メールを見抜ける状態を作ることが重要です。

この記事で身につく「全員で守る」メール防御力

この記事では、標的型攻撃メールの具体的な見分け方を、実際に届いた事例をベースに解説します。

読み終わる頃には、以下のことができるようになります。

- 標的型攻撃メールに共通する「7つの危険サイン」を瞬時にチェックできる

- 実際の事例を使ったセルフ訓練で、メールの真偽を判断する目を養える

- 社内で共有できるチェックリストを使い、属人化を解消する仕組みを構築できる

セキュリティの専門知識は不要です。今日から誰でも実践できる内容ですので、ぜひ最後までお読みください。

標的型攻撃メールの見分け方を解説

標的型攻撃メールの見分け方を解説

標的型攻撃メールを見抜く7つの危険サイン

危険サイン1:送信元アドレスの「微妙な違い」

標的型攻撃メールで最も多い手口が、送信元アドレスの偽装です。一見すると正規のアドレスに見えますが、よく見ると微妙に異なっています。

実際の事例:

| 正規アドレス | 偽装アドレス | 違い |

|---|---|---|

| info@example-corp.co.jp | info@examp1e-corp.co.jp | 「l」→「1」 |

| order@supplier.com | order@suppIier.com | 「l」→「I」(大文字のi) |

| support@microsoft.com | support@micr0soft.com | 「o」→「0」 |

| tanaka@partner.co.jp | tanaka@partner.co.jp.evil.com | サブドメイン偽装 |

← 横にスクロールできます →

チェックポイント:

- 送信元アドレスのドメイン部分(@以降)を一文字ずつ確認する

- 表示名と実際のメールアドレスが一致しているか確認する(メールソフトで「詳細表示」にする)

- 普段やり取りしている相手なら、過去のメールとアドレスを照合する

危険サイン2:件名・本文の「緊急性」を煽る表現

攻撃者は、受信者に考える暇を与えず行動させたいため、強い緊急性を演出します。

実際に使われた件名の例:

- 「【至急】アカウントが不正アクセスされました。今すぐご確認ください」

- 「【重要】お支払い方法に問題があります。24時間以内にご対応ください」

- 「【緊急対応依頼】本日中に添付ファイルをご確認ください(社長名)」

- 「【最終通告】未払い料金のお知らせ」

チェックポイント:

- 「至急」「緊急」「最終通告」「今すぐ」「24時間以内」などの表現が含まれていないか

- その緊急性は本当に合理的か?(取引先が本当に急ぎなら電話もするはず)

- 冷静に5秒間待ってから行動する習慣をつける

危険サイン3:リンク先URLの不一致

メール本文に表示されているURLと、実際のリンク先が異なるケースは非常に多い手口です。

実際の事例:

メール本文の表示:https://www.amazon.co.jp/account/verify

実際のリンク先:https://www.amaz0n-verify.xyz/login

チェックポイント:

- リンクをクリックする前に、マウスをホバーして実際のURLを確認する(PCの場合)

- スマートフォンの場合はリンクを長押しして確認する

- 短縮URL(bit.ly等)が使われている場合は特に注意する

- 少しでも不安があれば、メール内のリンクは使わず、公式サイトにブラウザから直接アクセスする

危険サイン4:添付ファイルの危険な拡張子

標的型攻撃では、マルウェアを仕込んだ添付ファイルが使われることも定番の手口です。

特に注意すべき拡張子:

| 危険度 | 拡張子 | 説明 |

|---|---|---|

| 極めて高い | .exe, .scr, .bat, .cmd | 実行ファイル。開くとプログラムが動作 |

| 高い | .js, .vbs, .wsf, .ps1 | スクリプトファイル。マルウェアのダウンローダーに使われる |

| 要注意 | .xlsm, .docm, .pptm | マクロ付きOfficeファイル。マクロ実行で感染 |

| 要注意 | .zip, .rar(パスワード付き) | セキュリティソフトの検知を回避する目的 |

← 横にスクロールできます →

チェックポイント:

- 予期しない添付ファイルは開かない

- パスワード付きZIPファイルの受信は要注意(パスワードが同じメールに書かれている場合は特に危険)

- マクロの実行を求められたら、送信者に電話で確認する

危険サイン5:日本語の不自然さ

近年はAI翻訳の進化で日本語の品質が上がっていますが、それでも不自然な表現が残るケースは多くあります。

実際に確認された不自然な表現:

- 「お客様の口座は異常が発生しています」(自然な日本語なら「お客様の口座に異常が確認されました」)

- 「あなたのアカウントは危険にさらされている」(直訳調)

- 「尊敬するお客様」(日本のビジネスメールでは使わない表現)

- フォントの統一感がない(一部だけ中国語フォントになっている)

チェックポイント:

- 敬語の使い方に違和感がないか

- 普段の取引先が使わないような表現がないか

- 句読点やフォントに不統一がないか

危険サイン6:署名・連絡先情報の欠落や矛盾

正規のビジネスメールには通常、署名(会社名・部署名・電話番号)が記載されています。

チェックポイント:

- 署名がまったくない、または不完全ではないか

- 記載されている電話番号に実際に電話できるか

- 会社のWebサイトに掲載されている情報と一致するか

- 会社名と部署名の組み合わせが実在するか

危険サイン7:普段と異なるコミュニケーションパターン

最も見抜きにくいのが、実在の取引先や同僚を装ったメールです。しかし、普段のやり取りと「パターンが違う」ことに気づければ防げます。

実際の事例:

- いつもチャットで連絡してくる上司が、突然メールで「至急送金」を依頼してきた

- 普段は請求書をPDFで送ってくる取引先が、パスワード付きZIPで送ってきた

- いつも日本語でやり取りしている相手から、英語のメールが届いた

チェックポイント:

- 相手の「いつもの連絡手段・文体・送信時間帯」と比較して違和感がないか

- 金銭の移動や機密情報の送付を求めるメールは、別の手段(電話・チャット)で本人に確認する

標的型攻撃メールの7つのチェックポイント

標的型攻撃メールの7つのチェックポイント

実際の事例で訓練!このメールは本物?偽物?

ここからは実際に報告された事例をベースにした訓練問題です。各メールを見て「本物か偽物か」を考えてみてください。

訓練1:取引先からの請求書メール

差出人: 山田太郎 <yamada@abc-trading.co.jp> 件名: 4月分請求書の送付 本文: お世話になっております。ABC商事の山田です。 4月分の請求書をお送りいたします。 パスワードは別途お送りいたします。 ご確認のほどよろしくお願いいたします。 添付: invoice_202604.zip(パスワード付き)

判定のポイント:

- 送信元アドレスは正しいか?→ 過去のメールと照合

- いつもパスワード付きZIPで送ってくる相手か?→ 普段の送付方法と比較

- 時期は合っているか?→ 4月初旬に4月分請求書は早すぎないか

正解:要確認。 パスワード付きZIPはセキュリティソフトの検知を回避する手口として悪用されます。電話でABC商事の山田さん本人に確認しましょう。

訓練2:Microsoft 365のセキュリティ通知

差出人: Microsoft Security <security-alert@m1crosoft-365.com> 件名: 【重要】お客様のアカウントに不審なサインインが検出されました 本文: 尊敬するお客様、 あなたのMicrosoft 365アカウントに不正なサインインの試みがありました。 アカウントを保護するために、以下のリンクから今すぐパスワードを変更してください。 24時間以内に対応されない場合、アカウントがロックされます。 リンク: アカウントを保護する

判定のポイント:

- 送信元アドレス「m1crosoft」→「i」が「1」に置き換えられている(危険サイン1)

- 「尊敬するお客様」→ 日本のビジネスメールでは使わない表現(危険サイン5)

- 「24時間以内にアカウントがロック」→ 緊急性の煽り(危険サイン2)

- リンク先のドメインも偽装(危険サイン3)

正解:偽物。 4つの危険サインが確認できます。本物のMicrosoftからのメールはmicrosoft.comドメインから送信されます。

訓練3:社長からの緊急依頼メール

差出人: 代表取締役 鈴木一郎 <suzuki@自社ドメイン.co.jp> 件名: 【極秘・至急】振込処理のお願い 本文: 経理部 佐藤さん 今、出張中で電話ができません。 急ぎで以下の口座に振込処理をお願いできますか。 金額:285万円 口座情報:(記載あり) 本件は極秘案件のため、他の方には相談せず処理をお願いします。 戻り次第、詳細をご説明します。

判定のポイント:

- 「他の方には相談せず」→ 確認行動を封じる典型的な手口

- 「電話ができません」→ 電話確認を回避する口実

- 「極秘」→ 社内で相談させないための心理的圧力

- 送信元アドレスが正しくても、アカウント乗っ取りの可能性がある

正解:偽物の可能性が極めて高い(BEC=ビジネスメール詐欺)。 金額の大きな振込依頼は、必ず電話や対面で社長本人に確認してください。「相談するな」という指示そのものが最大の危険サインです。

属人化を解消する「メールセキュリティ訓練」の仕組みづくり

事例を学んだだけでは、組織の防御力は上がりません。大切なのは、ひとり情シスの知見を「仕組み」として全社に展開することです。

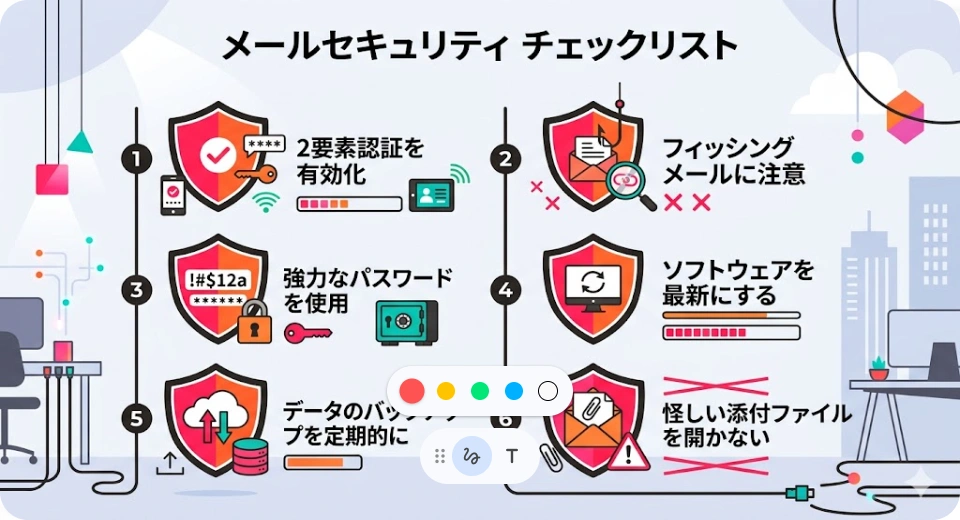

ステップ1:全社共有のチェックリストを作成する

この記事で紹介した7つの危険サインをベースに、自社用のチェックリストを作成しましょう。

チェックリスト例(社内配布用):

不審なメールを受信したら、以下の項目を確認してください。

- 送信元アドレスの@以降を一文字ずつ確認したか

- メール本文に「至急」「緊急」「24時間以内」などの煽り表現がないか

- リンク先URLをホバーで確認し、表示と一致しているか

- 添付ファイルの拡張子は安全か(.exe, .zipなど要注意)

- 日本語に不自然な点はないか

- 署名・連絡先は正規のものと一致しているか

- 普段のコミュニケーションパターンと異なる点はないか

1つでも該当する場合: メールのリンク・添付ファイルには触れず、情報システム担当(または上長)に報告してください。

このチェックリストは、全社員のデスクに掲示する、メールソフトの署名欄に確認用リンクを入れるなどの方法で常に目に入る状態にしておくのがポイントです。

ステップ2:定期的な訓練メールを実施する

最も効果的なのは、実際に訓練用の疑似フィッシングメールを社員に送り、対応をチェックする方法です。

訓練の進め方:

- 訓練メールの準備: この記事の事例を参考に、自社の業務に合わせた訓練メールを作成

- 事前告知なしで送信: 抜き打ちで訓練メールを全社員に送信

- 結果の集計: リンクをクリックした人数、添付ファイルを開いた人数を記録

- フィードバック: 訓練であることを明かし、「どこが危険サインだったか」を全社に共有

- 定期実施: 四半期に1回以上のペースで繰り返す

初回はクリック率が30〜50%という企業も珍しくありません。しかし、訓練を繰り返すことで着実に数字は改善します。あるメーカーでは、4回の訓練を経てクリック率が45%から5%まで低下した実績もあります。

ステップ3:報告フローを「シンプルに」設計する

社員が不審なメールに気づいても、「報告の仕方が分からない」「面倒だから放置」となっては意味がありません。

理想的な報告フロー:

- 不審メールの転送先として専用アドレス(例:security@自社ドメイン)を用意する

- チャットツールに「セキュリティ報告チャンネル」を作り、スクリーンショットを投稿するだけでOKにする

- 報告した社員を褒める文化を作る(「余計なことをするな」と言われると報告しなくなる)

これは「ひとり情シス」の負荷を下げる施策でもあります。全社員が「おかしいと思ったらすぐ報告」する文化ができれば、セキュリティ担当者一人がすべてのメールを監視する必要がなくなります。

こうした全社的なセキュリティ体制の構築やIT業務の属人化解消に取り組みたいものの、社内にリソースが足りないとお悩みの場合は、月額制の自社DX推進部のような外部支援サービスを活用し、セキュリティ教育や運用の仕組み化を専門チームと一緒に進めるのも一つの方法です。

こんな方に今すぐ実践してほしい

- ひとり情シスで、セキュリティ教育まで手が回っていない方 — チェックリストの配布だけでも効果があります

- IT担当者の退職が決まっている、または最近退職した企業 — 属人化した知見を仕組みに変えるなら今です

- 過去に不審メールが届いたことがあるが、対策を取っていない方 — 次に届くメールが本番の攻撃かもしれません

- 社員のセキュリティ意識にバラつきがあると感じている方 — 訓練メールで現状を可視化しましょう

標的型攻撃メールは年々巧妙になっています。攻撃者は「一番弱い鎖の環」を狙います。つまり、組織の中でたった一人でも見抜けない人がいれば、そこが突破口になるのです。

「いつかやろう」ではなく、今日この記事を読んだ今が始め時です。

まとめ

標的型攻撃メールの対策まとめ

標的型攻撃メールの対策まとめ

標的型攻撃メールの被害を防ぐために、この記事の要点をまとめます。

見分け方の7つの危険サイン:

- 送信元アドレスの微妙な違い(文字の置き換え・サブドメイン偽装)

- 緊急性を煽る件名・本文(「至急」「24時間以内」)

- リンク先URLの不一致(ホバーで確認)

- 危険な拡張子の添付ファイル(.exe, .xlsm, パスワード付きZIP)

- 日本語の不自然さ(敬語・フォントの統一感)

- 署名・連絡先の欠落や矛盾

- 普段と異なるコミュニケーションパターン

組織として取り組むべき3つのステップ:

- 全社共有のチェックリストを配布する

- 定期的な訓練メールを実施する

- 報告フローをシンプルに設計する

標的型攻撃メールの対策は、高価なセキュリティ製品を導入しなくても始められます。この記事で紹介したチェックリストを印刷して全社員に配布するだけでも、明日からの防御力は確実に上がります。

まずは今日、社内のメンバーにこの記事をシェアすることから始めてみてください。「全員で守る」セキュリティの第一歩は、情報を共有することです。