中小企業が最低限やるべきセキュリティ対策10選【2026年版】

中小企業が最低限やるべきセキュリティ対策10選【2026年版】

「うちみたいな小さい会社は狙われない」——その思い込みが最大のリスク

「サイバー攻撃なんて、大企業が狙われるものでしょ?」

そう考えている中小企業の経営者やIT担当者の方は、まだまだ多いのが現実です。

しかし、データは真逆の事実を示しています。IPA(情報処理推進機構)の「情報セキュリティ10大脅威 2026」では、サプライチェーン攻撃が上位にランクイン。大企業を直接攻撃するのではなく、セキュリティが手薄な取引先の中小企業を踏み台にする手口が急増しています。

実際に起きている事例を見てみましょう。

- 従業員50名の製造業が、取引先の大手メーカーへの踏み台として攻撃され、取引停止に追い込まれた

- ランサムウェアに感染した中小企業が、バックアップ未整備のため業務データを全て失い、復旧に3ヶ月かかった

- 退職した元社員のアカウントが放置され、そこから社内ネットワークに不正アクセスされた

- ひとり情シスの担当者が退職した途端、パスワードやアカウント情報が誰にも分からなくなった

中小企業が狙われる理由は明確です。セキュリティ対策が不十分で、攻撃のコストパフォーマンスが良いからです。

さらに深刻なのが、属人化の問題です。IT管理を特定の担当者一人に任せている「ひとり情シス」状態では、その人が退職した瞬間にセキュリティ体制が崩壊します。パスワードの管理方法、セキュリティソフトの設定、バックアップの運用——すべてが一人の頭の中にしかない。これが退職リスクの本質であり、中小企業のセキュリティにおける最大の構造的欠陥です。

「何から手をつければいいか分からない」——中小企業セキュリティの本音

セキュリティが重要だと分かっていても、中小企業には中小企業ならではの壁があります。

- 専任のセキュリティ担当者がいない(総務やIT兼任が片手間で対応)

- 予算が限られている(高額なセキュリティ製品は導入できない)

- 何をどこまでやればいいのか基準が分からない

- 対策しても効果が見えにくい(事故が起きるまで投資の実感がない)

- IT担当者が一人しかいない(ひとり情シスで手が回らない)

とくに「ひとり情シス」の環境では、日々のヘルプデスク対応やシステムトラブルに追われ、**セキュリティ対策は常に「後回し」**になりがちです。やるべきことは分かっている。でも手が足りない。そして、対策が属人化しているから、担当者が変わると何がどうなっているか誰にも分からない——。

この悪循環は、中小企業のIT現場で驚くほど普遍的に起きている問題です。

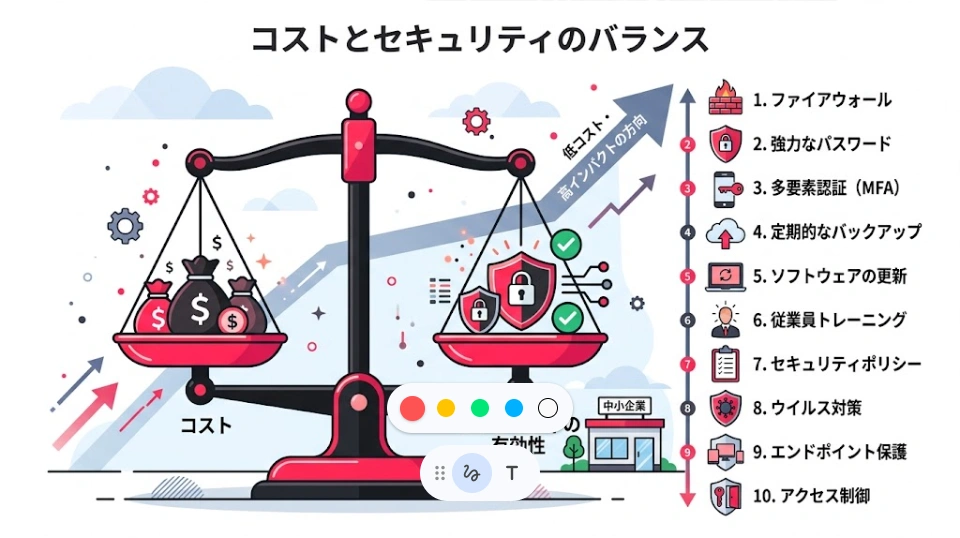

この記事で分かること——コストと手間を抑えて「最低限」を確実に守る方法

この記事では、中小企業が限られた予算・人員の中で最低限やるべきセキュリティ対策を10個に厳選して解説します。

選定基準は以下の3つです。

- コストが低い(無料または低コストで実施できる)

- 効果が高い(実際の被害事例に対して有効)

- 属人化しにくい(仕組み化できる、担当者が変わっても継続できる)

「全部やるのは無理でも、これだけはやっておく」——そんな現実的なラインを示します。

セキュリティ対策の選定基準

セキュリティ対策の選定基準

中小企業が最低限やるべきセキュリティ対策10選

対策1:OSとソフトウェアのアップデートを徹底する

最もシンプルで、最も効果が高い対策です。

サイバー攻撃の多くは、OSやソフトウェアの既知の脆弱性を悪用します。つまり、アップデートさえしていれば防げた攻撃が大半なのです。

具体的にやること:

- Windows Update / macOSアップデートの自動更新を有効化

- ブラウザ(Chrome、Edgeなど)の自動更新を確認

- Adobe Acrobat、Java、Officeなど業務ソフトの更新

- ネットワーク機器(ルーター、NAS)のファームウェア更新を忘れずに

特にルーターやNASは見落とされがちですが、VPNルーターの脆弱性を突かれてランサムウェアに感染する事例が2025年以降も多発しています。

属人化を防ぐポイント: Windows UpdateはグループポリシーやMDM(モバイルデバイス管理)で強制適用すれば、担当者がいなくても自動で実行されます。

対策2:多要素認証(MFA)を導入する

パスワードだけの認証は、もはや**「鍵をかけていない」のと同じ**です。

2026年現在、パスワードの漏洩は日常的に発生しています。ダークウェブには数十億件のID・パスワードの組み合わせが流通しており、パスワードリスト攻撃で簡単に突破されます。

多要素認証(MFA)を導入するだけで、不正ログインの99.9%を防げるというのはMicrosoftの調査結果です。

優先的にMFAを導入すべきサービス:

- メール(Google Workspace / Microsoft 365)

- クラウドストレージ(Google Drive / OneDrive / Dropbox)

- リモートアクセス(VPN / リモートデスクトップ)

- 業務システム(会計、CRM、プロジェクト管理)

- SNS・Webサイトの管理画面

属人化を防ぐポイント: MFAを個人のスマートフォンだけに設定すると、その人が退職したときに認証できなくなる退職リスクがあります。管理者アカウントのMFAにはハードウェアセキュリティキーを使い、金庫に保管しましょう。

対策3:バックアップを「3-2-1ルール」で運用する

ランサムウェアに感染したとき、バックアップがなければ身代金を払うか、データを諦めるかの二択になります。

「3-2-1ルール」とは、3つのコピーを、2種類の媒体に、1つはオフサイト(別の場所)に保管するという原則です。

中小企業向けの現実的な構成例:

| コピー | 媒体 | 保管場所 |

|---|---|---|

| 1(原本) | 社内PC / サーバー | オフィス |

| 2(ローカルバックアップ) | 外付けHDD / NAS | オフィス(ネットワーク隔離) |

| 3(オフサイトバックアップ) | クラウドストレージ | クラウド |

← 横にスクロールできます →

最も重要なポイントは、バックアップの2つ目をネットワークから隔離することです。ランサムウェアはネットワーク上のドライブも暗号化するため、NASが常時接続されていると一緒にやられます。

属人化を防ぐポイント: バックアップは自動実行+定期的なリストアテストをセットで運用します。「バックアップは取っていたが、復元できなかった」という悲劇は珍しくありません。四半期に1回、実際にデータを復元できるかテストしましょう。

対策4:アクセス権限を最小限にする(最小権限の原則)

「全員が管理者権限」は、中小企業でありがちな状態ですが、セキュリティ上の最大の悪手です。

一人がフィッシングメールを開いてマルウェアに感染した場合、そのアカウントが管理者権限を持っていれば被害は全社に広がります。

具体的にやること:

- 日常業務にはPC のローカル管理者権限を使わない(標準ユーザーで運用)

- クラウドサービスの管理者アカウントは必要最小限の人数に限定

- 共有フォルダは部署ごとにアクセス制限をかける

- 退職者のアカウントは即日無効化する

属人化を防ぐポイント: 「誰が何の権限を持っているか」をアカウント台帳で管理しましょう。台帳がなければ、退職時に何を削除すべきか分からず、アカウントが放置される原因になります。

対策5:パスワードマネージャーを全社導入する

「Password123」「会社名+2026」——こんなパスワードを使っている社員がいませんか?

人間が覚えられるパスワードには限界があります。その結果、使い回しや簡単なパスワードが横行します。パスワードマネージャーを導入すれば、各サービスに固有の強力なパスワードを自動生成・管理できます。

中小企業向けのおすすめ:

- 1Password Business / Bitwarden(チーム向け機能あり)

- Google Workspace のパスワードマネージャー(追加コストなし)

属人化を防ぐポイント: パスワードマネージャーの管理者アカウント(マスターアカウント)を複数人で管理することが重要です。管理者が一人だけだと、その人の退職時にすべてのパスワードにアクセスできなくなるという最悪の退職リスクが発生します。

対策6:メールセキュリティを強化する

サイバー攻撃の約90%はメール経由で始まります。フィッシングメール、ビジネスメール詐欺(BEC)、マルウェア添付——メールは今も最大の攻撃経路です。

具体的にやること:

- 迷惑メールフィルターを最適化(Google Workspace / Microsoft 365の設定を見直す)

- 添付ファイルの自動スキャンを有効化

- DMARC / DKIM / SPFを設定し、なりすましメールを防ぐ

- 不審なメールの報告フローを社内で決める

- 年に2回以上、フィッシングメール訓練を実施

属人化を防ぐポイント: メールセキュリティの設定は、設定値をドキュメントに記録しておきましょう。DMARC等のDNS設定は、設定した本人しか内容を把握していないケースが非常に多いです。

対策7:エンドポイントセキュリティ(EDR)を導入する

従来型のウイルス対策ソフトだけでは、最新の攻撃を防ぎきれません。

2026年の脅威は、ファイルレス攻撃やゼロデイ攻撃など、従来のパターンマッチングでは検知できないものが主流です。EDR(Endpoint Detection and Response)は、不審な振る舞いを検知して自動対応する次世代のセキュリティ対策です。

中小企業向けの現実的な選択肢:

- Microsoft Defender for Business(Microsoft 365に追加可能、月額数百円/ユーザー)

- CrowdStrike Falcon Go(中小企業向けプラン)

- SentinelOne(運用負荷が低い)

属人化を防ぐポイント: EDRは導入して終わりではなく、アラートへの対応が必要です。ひとり情シスでアラート対応まで手が回らない場合は、MDR(Managed Detection and Response)サービスを活用し、監視と対応をアウトソースすることも検討しましょう。

対策8:セキュリティポリシーを策定・周知する

技術的な対策だけでなく、社員の行動を規定するルールが必要です。

「USBメモリの使用禁止」「私物端末での業務禁止」——口頭で言うだけでは守られません。文書化して全社員に周知することで初めてルールとして機能します。

最低限定めるべきルール:

- パスワードの要件(文字数、使い回し禁止)

- USBメモリ・私物端末の使用可否

- 社外へのファイル送信の方法

- 不審なメールを受け取った場合の対応手順

- インシデント発生時の連絡先・報告フロー

属人化を防ぐポイント: ポリシーはクラウド上のドキュメントで管理し、全社員がアクセスできる状態にしましょう。改訂履歴を残し、年に1回は見直しを実施します。

対策9:退職・異動時のアカウント管理を仕組み化する

退職者のアカウント放置は、内部不正や情報漏洩の温床です。そして、この問題が最も深刻なのが中小企業です。

アカウント管理が属人化している場合、**IT担当者自身が退職したときに、社内のアカウント全体が「誰も管理していない状態」**に陥ります。

具体的にやること:

- **SaaS台帳(アカウント台帳)**を整備し、全サービスを一覧化

- 退職時のチェックリストを作成し、人事部門と連携した退職処理フローを構築

- 退職日当日にVPN・リモートアクセスを即時遮断するルールを明文化

- 共有アカウントのパスワードは退職のたびに変更

- 台帳とチェックリストは複数人がアクセスできる場所に保管

属人化を防ぐポイント: 退職処理の手順そのものが属人化しないよう、手順書を作成し、年に1回はIT担当者以外の人が手順書だけで模擬実行できるかテストしましょう。

対策10:インシデント対応計画を準備する

セキュリティ対策は**「事故を防ぐ」だけでなく、「事故が起きたときに被害を最小化する」**ことも含みます。

100%防御は不可能です。攻撃を受けた前提で、「何をすべきか」を事前に決めておくことが重要です。

最低限の対応計画に含めるべき項目:

| 項目 | 内容 |

|---|---|

| 連絡体制 | 誰が誰に連絡するか(社内・社外) |

| 初動対応 | ネットワーク遮断、影響範囲の特定 |

| 証拠保全 | ログの保存、感染端末の隔離 |

| 外部連絡先 | セキュリティベンダー、弁護士、警察、IPA |

| 復旧手順 | バックアップからのリストア方法 |

| 報告義務 | 個人情報保護委員会への報告(72時間以内) |

← 横にスクロールできます →

属人化を防ぐポイント: 対応計画は印刷して物理的にも保管しましょう。ランサムウェア感染時には社内のクラウドストレージにもアクセスできない可能性があります。連絡先リストは、IT担当者の退職リスクに備えて経営者も把握しておくべきです。

セキュリティ対策10選のチェックリスト

セキュリティ対策10選のチェックリスト

こんな企業・担当者の方におすすめ

- IT専任者がいない、または「ひとり情シス」で運営している中小企業

- セキュリティ対策を何から始めればいいか分からない経営者

- 属人化したIT管理に不安を感じているが、改善する時間がない方

- 退職者のアカウント管理や引き継ぎに課題がある方

- 取引先からセキュリティ対策の強化を求められている方

2026年4月に改正された個人情報保護法では、漏洩時の報告義務と罰則がさらに強化されています。「まだ事故が起きていないから大丈夫」は、もはや通用しません。

とくに、ひとり情シスで日常業務に追われている方にとって、これら10個の対策を一人で一気に進めるのは現実的ではないかもしれません。優先度の高いものから順に取り組むことが大切ですが、もし社内だけでは手が回らないと感じたら、月額制で自社のDX推進・IT基盤整備を支援するサービスを活用して、専門チームと一緒に進めるという選択肢もあります。

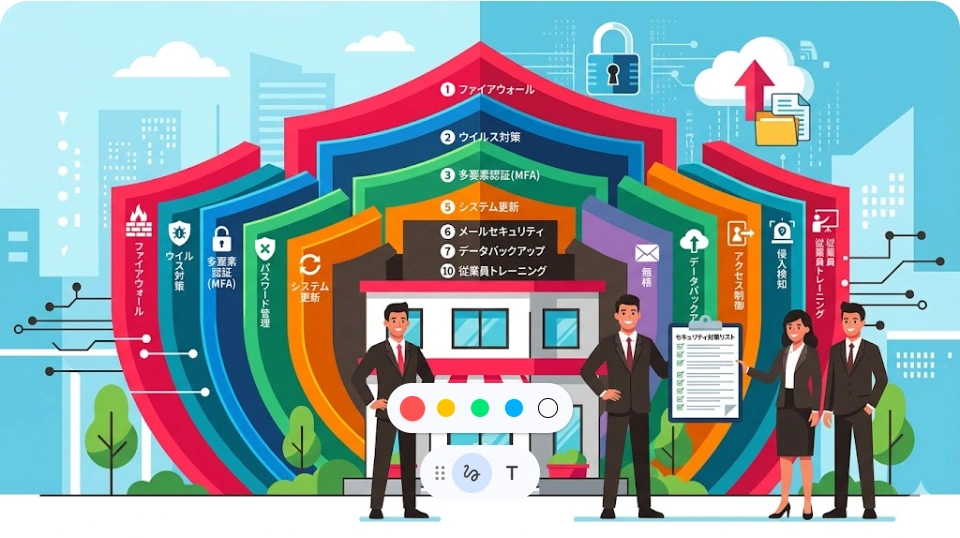

まとめ

中小企業セキュリティ対策のまとめ

中小企業セキュリティ対策のまとめ

中小企業のセキュリティ対策は、高額な投資や専門知識がなくても、「最低限」を確実にやるだけで劇的にリスクを下げられます。

今回紹介した10個の対策を改めて整理します。

| # | 対策 | 最優先で取り組むべき企業 |

|---|---|---|

| 1 | OS・ソフトウェアのアップデート | 全企業 |

| 2 | 多要素認証(MFA)の導入 | 全企業 |

| 3 | バックアップの3-2-1ルール運用 | バックアップ未整備の企業 |

| 4 | アクセス権限の最小化 | 全員が管理者権限の企業 |

| 5 | パスワードマネージャーの導入 | パスワード使い回しが多い企業 |

| 6 | メールセキュリティの強化 | メール経由の攻撃が心配な企業 |

| 7 | EDRの導入 | ウイルス対策ソフトが古い企業 |

| 8 | セキュリティポリシーの策定 | ルールが明文化されていない企業 |

| 9 | 退職・異動時のアカウント管理 | 属人化が進んでいる企業 |

| 10 | インシデント対応計画の準備 | 事故対応手順がない企業 |

← 横にスクロールできます →

まずは対策1(アップデート)と対策2(MFA)から始めてください。 この2つだけで、攻撃の大部分を防ぐことができます。

そして、すべての対策に共通する最も重要なことは**「属人化させない」**ことです。セキュリティ対策は、特定の担当者がいるから安全なのではなく、担当者が変わっても維持される仕組みがあるから安全なのです。

「誰かが辞めたら崩れるセキュリティ」は、セキュリティとは呼べません。今日から、仕組みで守る体制づくりを始めましょう。